Code source du site Web

Code source du site Web

modèle de back-end

modèle de back-end

Modèle de gestion backend de la plateforme de gestion et de contr?le de l'information

Modèle de gestion backend de la plateforme de gestion et de contr?le de l'information

Modèle de gestion backend de la plateforme de gestion et de contr?le de l'information

Toutes les ressources de ce site proviennent d'internautes ou sont réimprimées par les principaux sites de téléchargement. Veuillez vérifier vous-même l'intégrité du logiciel?! Toutes les ressources de ce site sont uniquement à titre de référence d'apprentissage. Merci de ne pas les utiliser à des fins commerciales. Sinon, vous serez responsable de toutes les conséquences ! En cas d'infraction, veuillez nous contacter pour la supprimer. Coordonnées : admin@php.cn

Article connexe

PHP Développement de l'utilisateur Gestion de la permission monétisation Contr?le de l'autorisation PHP et gestion des r?les

PHP Développement de l'utilisateur Gestion de la permission monétisation Contr?le de l'autorisation PHP et gestion des r?les

25 Jul 2025

La gestion de la permission des utilisateurs est le mécanisme central pour réaliser la monétisation des produits dans le développement de PHP. Il sépare les utilisateurs, les r?les et les autorisations via un modèle de contr?le d'accès basé sur les r?les (RBAC) pour obtenir une allocation et une gestion d'autorisation flexibles. Les étapes spécifiques incluent: 1. Concevoir trois tables d'utilisateurs, r?les et autorisations et deux tables intermédiaires de user_roles et de role_permissions; 2. Implémentez les méthodes de vérification de l'autorisation dans le code telles que $ user-> can ('edit_post'); 3. Utilisez du cache pour améliorer les performances; 4. Utiliser le contr?le de l'autorisation pour réaliser la superposition des fonctions du produit et les services différenciés, soutenant ainsi le système d'adhésion et les stratégies de tarification; 5. évitez la permission que la granularité est trop grossière ou trop fine, et utilisez "l'investissement"

Comment @ModelAttribute simplifie-t-il la liaison de données et la gestion des attributs de modèle dans Spring MVC??

Comment @ModelAttribute simplifie-t-il la liaison de données et la gestion des attributs de modèle dans Spring MVC??

03 Dec 2024

Utilisation de @ModelAttribute dans Spring MVCL'annotation @ModelAttribute dans Spring MVC joue un r?le crucial dans la liaison de données et la gestion des attributs de modèle....

Comment la résolution conditionnelle de Unity et le modèle de stratégie peuvent-ils améliorer la gestion des fournisseurs d'authentification??

Comment la résolution conditionnelle de Unity et le modèle de stratégie peuvent-ils améliorer la gestion des fournisseurs d'authentification??

27 Dec 2024

Résolution conditionnelle dans Unity?:?Exploration du modèle de stratégieContexteLa résolution conditionnelle vous permet d'injecter différentes implémentations...

Modèle de brindilles: contr?le finement l'affichage de la condition et la cachette des blocs

Modèle de brindilles: contr?le finement l'affichage de la condition et la cachette des blocs

20 Aug 2025

Cet article vise à explorer profondément comment afficher et masquer dynamiquement le contenu d'un bloc spécifique dans le système d'hérédité du modèle de brindilles en rempla?ant les blocs (remplacer) et en combinant la logique conditionnelle. Nous présenterons en détail comment utiliser la superposition de blocs vides, la fonction parent () et les instructions de jugement conditionnel pour contr?ler avec précision le comportement de rendu des blocs de brindilles dans différentes pages ou environnements contextuels, améliorant ainsi la flexibilité et la maintenabilité du modèle.

PHP crée la conception et l'application du système de gestion du système de gestion client PHPCRM

PHP crée la conception et l'application du système de gestion du système de gestion client PHPCRM

25 Jul 2025

Concevoir un système PHPCRM qui est à la fois pratique et monétisable, tout d'abord, nous devons créer un MVP qui comprend des fonctions de base telles que la gestion des clients, le suivi des ventes et les processus d'automatisation, et adopter une architecture modulaire (comme Laravel) pour prendre en charge l'expansion ultérieure des fonctions à valeur ajoutée; 2. Abaissez le seuil d'utilisation grace à une conception UX intuitive (comme Vue.js front-end), afin que les utilisateurs soient prêts à payer en continu; 3. Utiliser des rapports d'analyse des données (tels que les entonnoirs de vente, l'analyse des performances) pour aider les clients à améliorer l'efficacité de la prise de décision, et des fonctions de base gratuites et des rapports avancés pour atteindre la monétisation; 4. Mettez en ?uvre une architecture multi-locataires pour assurer l'isolement des données, poser les bases du modèle SaaS et éviter la reconstruction ultérieure affectant la commercialisation; 5. La monétisation repose non seulement sur des frais d'abonnement, mais aussi des avantages grace à l'ouverture de l'API, au développement personnalisé, à un support technique et à un marché diversifié du marché

Ma?triser la gestion de l'utilisateur et de l'autorisation: Fortifier votre bastion Linux

Ma?triser la gestion de l'utilisateur et de l'autorisation: Fortifier votre bastion Linux

14 Mar 2025

Sécurité du système Linux: explication détaillée du compte utilisateur et de la gestion de l'autorisation Linux est connu pour sa flexibilité et sa sécurité. Le c?ur de son puissant modèle de sécurité réside dans la gestion méticuleuse des comptes d'utilisateurs et des autorisations. Cet article explore les détails du compte utilisateur et de la gestion de l'autorisation dans Linux, clarifiant comment protéger le système contre l'accès non autorisé et l'abus potentiel. Compréhension des utilisateurs et du groupe Le c?ur du modèle de sécurité Linux est les utilisateurs et les groupes. Les utilisateurs sont des comptes ayant des droits d'accès au système et leurs niveaux d'autorisation peuvent varier. Les groupes sont des collections d'utilisateurs, qui facilitent la gestion des autorisations publiques de plusieurs utilisateurs. ID utilisateur et ID de groupe (UID & GID): Chaque utilisateur et groupe Linux est composé d'un ID utilisateur unique (UID) et

Mode idiomatique et gestion des erreurs de la valeur de retour de la fonction itérative dans le langage Go

Mode idiomatique et gestion des erreurs de la valeur de retour de la fonction itérative dans le langage Go

19 Aug 2025

Dans GO, comment itérer efficacement et conventionnellement les valeurs qu'elle produit lors des fonctions de traitement qui renvoient (valeur, erreur) paires (telles que la lecture de fichiers, les opérations du réseau). Cet article explorera plusieurs fa?ons de gérer ce type d'itération dans le langage Go et de se concentrer sur le modèle idiomatique largement recommandé de la boucle pour {} combinée avec If err! = Nil {Break}. Ce modèle évite non seulement la duplication du code, mais exprime également clairement la logique de gestion des erreurs. C'est la meilleure pratique en langue GO lors du traitement des données en streaming ou de la génération de données à la demande.

Python vs C: gestion et contr?le de la mémoire

Python vs C: gestion et contr?le de la mémoire

19 Apr 2025

Python et C ont des différences significatives dans la gestion et le contr?le de la mémoire. 1. Python utilise la gestion automatique de la mémoire, basée sur le comptage des références et la collecte des ordures, simplifiant le travail des programmeurs. 2.C nécessite une gestion manuelle de la mémoire, en fournissant plus de contr?le mais en augmentant la complexité et le risque d'erreur. Quelle langue choisir doit être basée sur les exigences du projet et la pile de technologie d'équipe.

Modes idiomatiques et gestion des erreurs de la sortie d'itération de la fonction dans le langage Go

Modes idiomatiques et gestion des erreurs de la sortie d'itération de la fonction dans le langage Go

12 Aug 2025

Cet article explore comment itérater élégamment sur les fonctions qui renvoient (valeur, erreur) de type de type dans GO. En réponse aux problèmes communs d'initialisation et de répétition après l'état pour les boucles, l'article introduit le modèle idiomatique de manipulation de telles séquences dans GO: Utilisation d'infini pour les boucles, et de vérifier explicitement des erreurs à l'intérieur du corps de la boucle et de sauter au besoin. Ce modèle améliore la lisibilité au code, la maintenabilité et assure une gestion des erreurs robuste.

Outils chauds Tags

Outils chauds

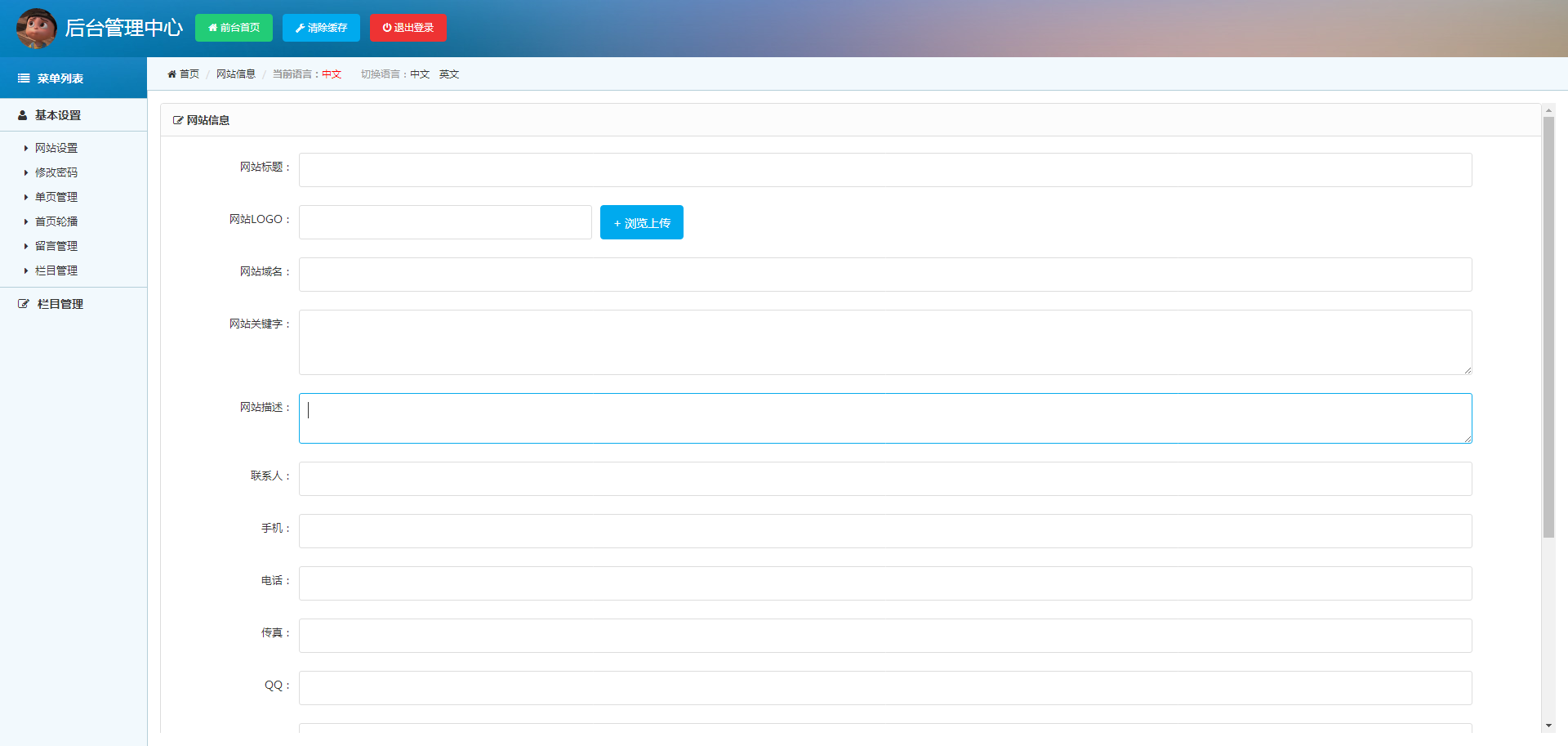

Modèle de gestion d'arrière-plan MUI bleu exquis et concis

Le modèle de gestion backend MUI bleu, exquis et concis, possède une interface simple et un ensemble complet de modèles, notamment la connexion, la page d'accueil du backend, le changement de mot de passe, la gestion d'une seule page, le carrousel de la page d'accueil, la gestion des messages, la gestion des colonnes, la gestion du contenu, l'ajout de contenu, la gestion des catégories. et d'autres pages de modèles backend.

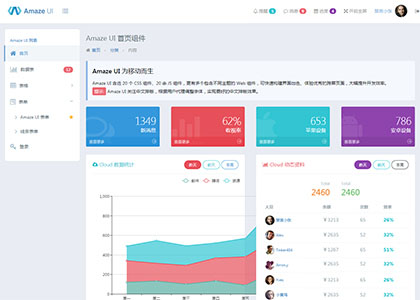

Modèle de système de gestion d'arrière-plan Amaze UI Admin

Amaze UI Admin modèle de système de gestion d'arrière-plan téléchargement gratuit

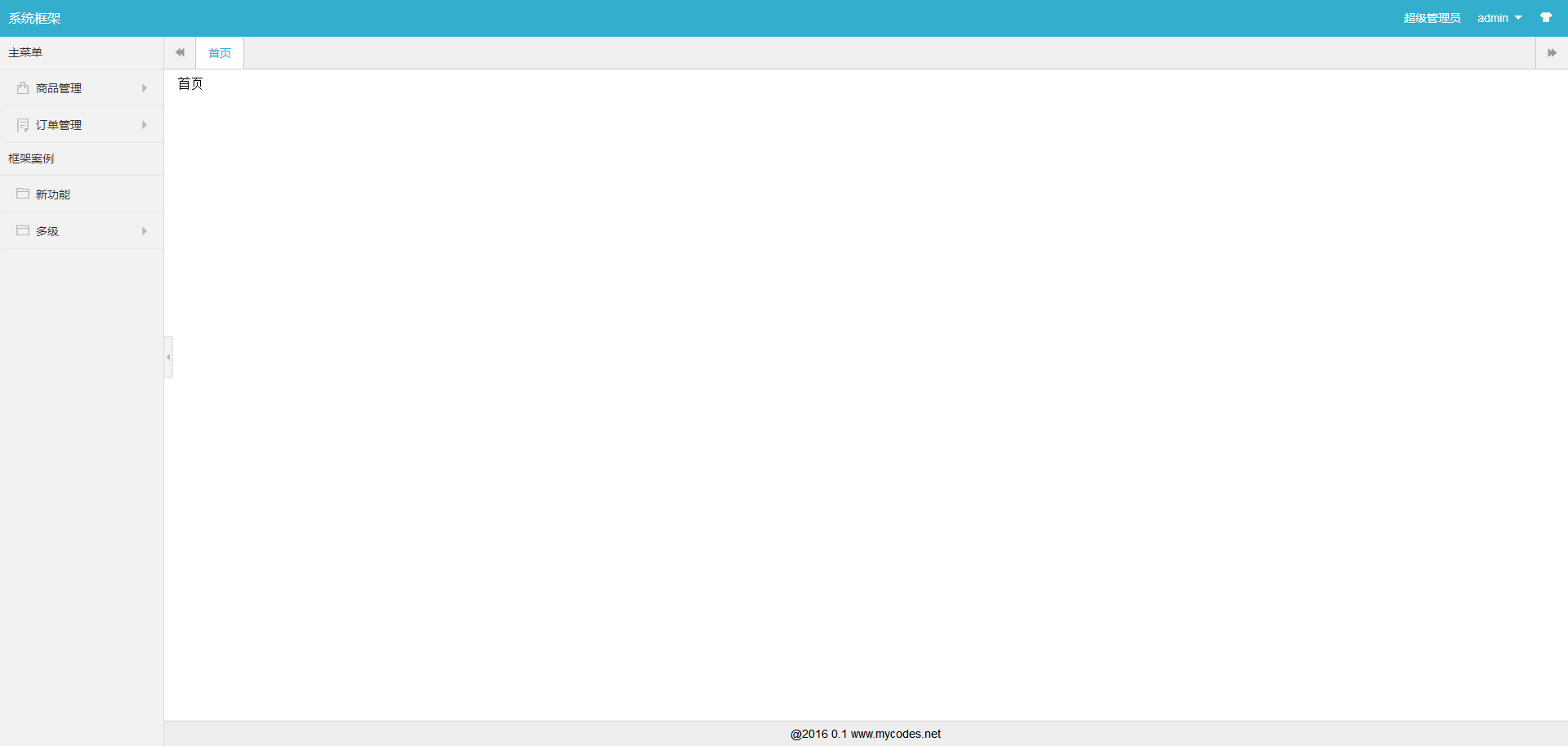

Modèle de cadre de gestion backend simple et universel

Modèle de cadre de gestion d'arrière-plan simple et universel, comprenant une page de connexion et une page d'accueil en arrière-plan.

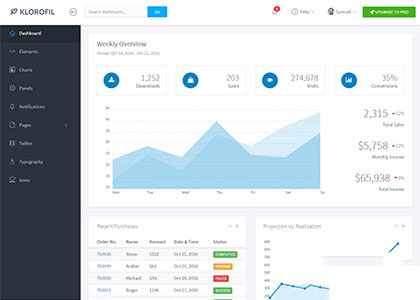

Magnifique modèle d'interface de cadre d'interface utilisateur en arrière-plan plein écran

Modèle d'interface de cadre d'interface utilisateur en arrière-plan plein écran exquis à télécharger gratuitement

Modèle de système de gestion backend Amaze UI multi-écrans

Modèle de système de gestion d'arrière-plan multi-écran Amaze UI à télécharger gratuitement