Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Comment crypter et sécuriser la transmission de données dans les systèmes Linux

Comment crypter et sécuriser la transmission de données dans les systèmes Linux

Comment crypter et sécuriser la transmission de données dans les systèmes Linux

Nov 07, 2023 am 11:56 AM

à l’ère de l’information d’aujourd’hui, la sécurité des données est une tache importante à laquelle sont confrontées chaque entreprise, organisation et individu. Les systèmes Linux sont devenus le système d'exploitation de choix pour la plupart des entreprises et organisations, c'est pourquoi le cryptage des données et la transmission sécurisée des systèmes Linux sont devenus de plus en plus nécessaires. Cet article explique comment chiffrer et sécuriser la transmission de données dans les systèmes Linux et fournit des exemples de code détaillés.

1. Cryptage des données

Le cryptage des données est une mesure de sécurité fiable qui peut convertir des données sensibles en texte chiffré difficile à lire et à comprendre, garantissant ainsi la confidentialité des données. Dans les systèmes Linux, il existe plusieurs fa?ons de chiffrer les données, notamment en utilisant PGP/GPG, OpenSSL et LUKS.

- Utilisez PGP/GPG

PGP (Pretty Good Privacy) et GPG (GNU Privacy Guard) sont deux logiciels de cryptage qui peuvent être utilisés pour crypter des fichiers et des e-mails. Ils peuvent également être utilisés pour le cryptage des données dans les systèmes Linux. Vous trouverez ci-dessous un exemple de cryptage de données à l'aide de PGP/GPG.

Vous devez d'abord installer les logiciels PGP et GPG?:

sudo apt-get install gnupg pgpgpg

Ensuite, vous pouvez utiliser la commande suivante pour crypter un fichier?:

gpg -c filename

Cette commande générera un fichier crypté avec le nom de fichier.gpg. Lors du cryptage, vous serez invité à saisir un mot de passe. Ce mot de passe est utilisé pour décrypter le fichier.

- Utilisation d'OpenSSL

OpenSSL est une bibliothèque open source Secure Sockets Layer (SSL) pour la gestion des certificats et les opérations d'infrastructure à clé publique (PKI). Il peut implémenter le cryptage des données dans les systèmes Linux. Vous trouverez ci-dessous un exemple de cryptage de données utilisant OpenSSL sous Linux.

Vous devez d'abord installer OpenSSL?:

sudo apt-get install openssl

Ensuite, exécutez la commande suivante?:

openssl aes-256-cbc -a -salt -in filename -out filename.enc

Cette commande générera un fichier crypté nommé filename.enc.

- Utilisation de LUKS

LUKS (Linux Unified Key Setup) est un logiciel de cryptage basé sur GNU Privacy Guard. Il peut être utilisé pour le chiffrement complet du disque et le chiffrement des partitions. Vous trouverez ci-dessous un exemple d'utilisation de LUKS pour le cryptage des données.

Vous devez d'abord installer LUKS?:

sudo apt-get install cryptsetup

Ensuite, vous pouvez utiliser la commande suivante pour chiffrer le périphérique cible?:

sudo cryptsetup luksFormat /dev/sdb1

Cela établira un conteneur LUKS dans /dev/sdb1, qui peut être ouvert avec la commande suivante?:

sudo cryptsetup luksOpen /dev/sdb1 sdb1_crypt

Après ouverture, /dev/mapper/sdb1_crypt est considéré comme le nom du périphérique de cryptage. Vous pouvez utiliser cet appareil pour lire et écrire des fichiers. Une fois l'opération terminée, vous pouvez utiliser la commande suivante pour fermer :

sudo cryptsetup luksClose sdb1_crypt

2. Transmission sécurisée

Les méthodes de transmission sécurisée dans les systèmes Linux incluent l'utilisation de SSH et de SSL. Ces protocoles de transport peuvent améliorer la confidentialité, l'intégrité des données et l'authentification des transferts de données.

- Utilisez SSH pour un transfert sécurisé

SSH (Secure Shell) est un protocole réseau qui permet un transfert sécurisé de données sur des réseaux non sécurisés. Pour utiliser SSH, vous devez installer le package OpenSSH. Vous trouverez ci-dessous un exemple d'utilisation de SSH pour un transfert sécurisé.

Vous devez d'abord installer OpenSSH?:

sudo apt-get install openssh-server

Ensuite, vous devez vous connecter en SSH sur la machine que vous souhaitez transférer?:

ssh username@IP_Address

Une fois la connexion réussie, vous pouvez utiliser la commande suivante pour transférer des fichiers depuis la machine locale sur la machine distante?:

scp /local/filename username@IP_Address:/remote/directory

Ces commandes copieront un fichier local (/local/filename) dans un répertoire distant (/remote/directory).

- Transmission sécurisée via SSL

SSL (Secure Sockets Layer) est un protocole de sécurité utilisé pour crypter la transmission de données entre deux appareils. Il s'agit d'un protocole extrêmement fiable, couramment utilisé pour sécuriser les transactions en ligne et l'échange de données. Vous trouverez ci-dessous un exemple d'utilisation de SSL pour une transmission sécurisée.

Vous devez d'abord installer OpenSSL?:

sudo apt-get install openssl

Ensuite, vous devez générer un certificat auto-signé?:

openssl req -newkey rsa:2048 -nodes -keyout server.key -x509 -days 365 -out server.crt

Cela générera un certificat auto-signé et l'enregistrera dans les fichiers server.crt et server.key dans le même répertoire. Vous pouvez maintenant créer un serveur SSL à l'aide de la commande suivante?:

openssl s_server -cert server.crt -key server.key -accept 443

Cela démarrera un serveur SSL en utilisant un certificat auto-signé pour le transfert de données.

Cet article présente les méthodes de cryptage des données et de transmission sécurisée dans les systèmes Linux, notamment l'utilisation de PGP/GPG, OpenSSL et LUKS pour le cryptage des données, et l'utilisation de SSH et SSL pour la transmission sécurisée. Ces méthodes améliorent la confidentialité, l'intégrité et l'authentification des transmissions de données. Nous fournissons également des exemples de code détaillés qui, nous l’espérons, seront utiles aux lecteurs.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Utiliser le Gestionnaire des taches sous Linux

Aug 15, 2024 am 07:30 AM

Utiliser le Gestionnaire des taches sous Linux

Aug 15, 2024 am 07:30 AM

Il existe de nombreuses questions que les débutants sous Linux posent souvent : ? Linux a-t-il un gestionnaire de taches ? ?, ? Comment ouvrir le gestionnaire de taches sous Linux ? ? Les utilisateurs de Windows savent que le gestionnaire de taches est très utile. Vous pouvez ouvrir le Gestionnaire des taches en appuyant sur Ctrl+Alt+Suppr sous Windows. Ce gestionnaire de taches vous montre tous les processus en cours d'exécution et la mémoire qu'ils consomment, et vous pouvez sélectionner et tuer un processus à partir du programme gestionnaire de taches. Lorsque vous utiliserez Linux pour la première fois, vous rechercherez également quelque chose qui équivaut à un gestionnaire de taches sous Linux. Un expert Linux préfère utiliser la ligne de commande pour rechercher les processus, la consommation de mémoire, etc., mais ce n'est pas obligatoire

7 fa?ons de vous aider à vérifier la date d'enregistrement des utilisateurs Linux

Aug 24, 2024 am 07:31 AM

7 fa?ons de vous aider à vérifier la date d'enregistrement des utilisateurs Linux

Aug 24, 2024 am 07:31 AM

Saviez-vous comment vérifier la date de création d'un compte sur un système Linux ? Si vous le savez, que pouvez-vous faire ? Avez-vous réussi ? Si oui, comment faire ? Fondamentalement, les systèmes Linux ne suivent pas ces informations, alors quelles sont les autres manières d'obtenir ces informations ? Vous vous demandez peut-être pourquoi je vérifie cela?? Oui, il existe des situations dans lesquelles vous devrez peut-être consulter ces informations et elles vous seront utiles à ce moment-là. Vous pouvez utiliser les 7 méthodes suivantes pour vérifier. Utilisez /var/log/secure Utilisez l'outil aureport Utilisez .bash_logout Utilisez la commande chage Utilisez la commande useradd Utilisez la commande passwd Utilisez la dernière commande Méthode 1 : Utilisez /var/l

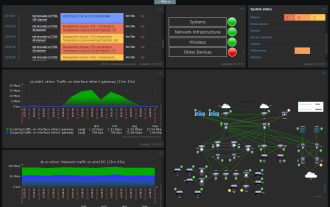

Résoudre le problème de l'affichage tronqué des graphiques et des diagrammes sur le serveur de surveillance chinois Zabbix

Jul 31, 2024 pm 02:10 PM

Résoudre le problème de l'affichage tronqué des graphiques et des diagrammes sur le serveur de surveillance chinois Zabbix

Jul 31, 2024 pm 02:10 PM

La prise en charge du chinois par Zabbix n'est pas très bonne, mais parfois nous choisissons toujours le chinois à des fins de gestion. Dans l'interface Web surveillée par Zabbix, le chinois sous l'ic?ne graphique affichera des petits carrés. Ceci est incorrect et nécessite le téléchargement de polices. Par exemple, "Microsoft Yahei", "Microsoft Yahei.ttf" est nommé "msyh.ttf", téléchargez la police téléchargée dans /zabbix/fonts/fonts et modifiez les deux caractères dans /zabbix/include/defines.inc.php. fichier dans definition('ZBX_GRAPH_FONT_NAME','DejaVuSans');define('ZBX_FONT_NAME'

Apprenez à ajouter des polices à Fedora en 5 minutes

Jul 23, 2024 am 09:45 AM

Apprenez à ajouter des polices à Fedora en 5 minutes

Jul 23, 2024 am 09:45 AM

Installation à l'échelle du système Si vous installez une police à l'échelle du système, elle sera disponible pour tous les utilisateurs. La meilleure fa?on de procéder est d'utiliser les packages RPM des référentiels de logiciels officiels. Avant de commencer, ouvrez l'outil "Logiciel" dans Fedora Workstation, ou d'autres outils utilisant le référentiel officiel. Sélectionnez la catégorie ? Modules complémentaires ? dans la barre de sélection. Sélectionnez ensuite ??Polices?? dans la catégorie. Vous verrez les polices disponibles similaires à celle de la capture d'écran ci-dessous?: Lorsque vous sélectionnez une police, certains détails appara?tront. Selon plusieurs scénarios, vous pourrez peut-être prévisualiser un exemple de texte pour la police. Cliquez sur le bouton "Installer" pour l'ajouter à votre système. En fonction de la vitesse du système et de la bande passante du réseau, ce processus peut prendre un certain temps.

Que dois-je faire si les polices WPS manquantes sous le système Linux entra?nent une déformation du fichier??

Jul 31, 2024 am 12:41 AM

Que dois-je faire si les polices WPS manquantes sous le système Linux entra?nent une déformation du fichier??

Jul 31, 2024 am 12:41 AM

1. Recherchez les polices wingdings, wingdings2, wingdings3, Webdings et MTExtra sur Internet 2. Entrez dans le dossier principal, appuyez sur Ctrl+h (afficher les fichiers cachés) et vérifiez s'il existe un dossier .fonts. Sinon, créez. 3. Copiez les polices téléchargées telles que wingdings, wingdings2, wingdings3, Webdings et MTExtra dans le dossier .fonts du dossier principal. Ensuite, démarrez wps pour voir s'il existe toujours une bo?te de dialogue de rappel ??Police manquante dans le système??. sinon, juste du succès Notes?:?wingdings, wingdin

Comment connecter deux h?tes Ubuntu à Internet à l'aide d'un seul cable réseau

Aug 07, 2024 pm 01:39 PM

Comment connecter deux h?tes Ubuntu à Internet à l'aide d'un seul cable réseau

Aug 07, 2024 pm 01:39 PM

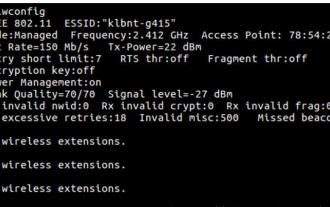

Comment utiliser un cable réseau pour connecter deux h?tes Ubuntu à Internet 1. Préparez l'h?te A : ubuntu16.04 et l'h?te B : ubuntu16.042. L'h?te A possède deux cartes réseau, l'une est connectée au réseau externe et l'autre est connectée. pour accueillir B. Utilisez la commande iwconfig pour afficher toutes les cartes réseau sur l'h?te. Comme indiqué ci-dessus, les cartes réseau sur l'h?te A (ordinateur portable) de l'auteur sont : wlp2s0 : Il s'agit d'une carte réseau sans fil. enp1s0?: carte réseau filaire, la carte réseau connectée à l'h?te B. Le reste n’a rien à voir avec nous, inutile de s’en soucier. 3. Configurez l'adresse IP statique de A. Modifiez le fichier #vim/etc/network/interfaces pour configurer une adresse IP statique pour l'interface enp1s0, comme indiqué ci-dessous (où #==========

lancer! Exécuter DOS sur Raspberry Pi

Jul 19, 2024 pm 05:23 PM

lancer! Exécuter DOS sur Raspberry Pi

Jul 19, 2024 pm 05:23 PM

Différentes architectures de processeur signifient qu'exécuter DOS sur le Raspberry Pi n'est pas facile, mais ce n'est pas très compliqué. FreeDOS est peut-être familier à tout le monde. Il s'agit d'un système d'exploitation complet, gratuit et bien compatible pour DOS. Il peut exécuter certains anciens jeux DOS ou logiciels commerciaux, et peut également développer des applications embarquées. Tant que le programme peut fonctionner sur MS-DOS, il peut fonctionner sur FreeDOS. En tant qu'initiateur et coordinateur du projet FreeDOS, de nombreux utilisateurs me poseront des questions en tant qu'initié. La question qu'on me pose le plus souvent est : ? FreeDOS peut-il fonctionner sur un Raspberry Pi ? ? Cette question n'est pas surprenante. Après tout, Linux fonctionne très bien sur le Raspberry Pi

Installation et configuration de Centos 7 Serveur de synchronisation de l'heure réseau NTP

Aug 05, 2024 pm 10:35 PM

Installation et configuration de Centos 7 Serveur de synchronisation de l'heure réseau NTP

Aug 05, 2024 pm 10:35 PM

Environnement expérimental?: OS?: LinuxCentos7.4x86_641. Affichez le fuseau horaire actuel du serveur, répertoriez le fuseau horaire et définissez le fuseau horaire (s'il s'agit déjà du fuseau horaire correct, veuillez l'ignorer)?: #timedatectl#timedatectllist-timezones#timedatectlset-timezoneAsia. /Shanghai2. Compréhension des concepts de fuseau horaire?: GMT, UTC, CST, DSTUTC?: La terre entière est divisée en vingt-quatre fuseaux horaires. Dans les situations de communication radio internationale, dans un souci d'unification, une heure unifiée est utilisée, appelée Temps coordonné universel (UTC : UniversalTim).