InnoDB est l'un des moteurs de base de données de MySQL. C'est désormais le moteur de stockage par défaut de MySQL et l'une des normes pour les versions binaires de MySQL AB adopte un système d'autorisation à double voie, l'une est l'autorisation GPL et l'autre. autorisation de logiciel propriétaire. InnoDB est le moteur préféré pour les bases de données transactionnelles et prend en charge les tables de sécurité des transactions (ACID)?; InnoDB prend en charge les verrous au niveau des lignes, qui peuvent prendre en charge dans la plus grande mesure la concurrence. Les verrous au niveau des lignes sont implémentés par la couche moteur de stockage.

L'environnement d'exploitation de ce tutoriel : système windows7, version mysql8, ordinateur Dell G3.

Si vous souhaitez voir le moteur de stockage utilisé par votre base de données par défaut, vous pouvez utiliser la commande SHOW VARIABLES LIKE 'storage_engine';

1. Le moteur de stockage InnoDB

InnoDB est l'un des moteurs de base de données de MySQL Il s'agit du moteur de stockage par défaut de MySQL et de l'un des standards binaires publiés par MySQL AB. InnoDB a été développé par Innobase Oy et acquis par Oracle en mai 2006. Par rapport à ISAM et MyISAM traditionnels, la plus grande caractéristique d'InnoDB est qu'il prend en charge la fonction de transaction (Transaction) compatible ACID, similaire à PostgreSQL.

InnoDB adopte un système de licence à double voie, l'une est une licence GPL et l'autre est une licence de logiciel propriétaire.

1. InnoDB est le moteur préféré pour les bases de données transactionnelles, prenant en charge les tables de sécurité des transactions (ACID)

Attributs ACID des transactions?: c'est-à-dire atomicité, cohérence, isolation, durabilité

????????????????????????????????????????????????????????????????:?l'atomicité signifie que cet ensemble d'instructions est soit entièrement exécuté, soit pas exécuté du tout. Si une erreur se produit à mi-chemin de l'exécution de la transaction, la base de données sera restaurée au point où la transaction a commencé.

Implémentation : 基 est principalement basée sur le mécanisme Redo et UNDO du système de log MySQ. Une transaction est un ensemble d'instructions SQL dotées de fonctions telles que la sélection, la requête et la suppression. Il y aura un n?ud pour chaque exécution d'instruction. Par exemple, après l'exécution de l'instruction delete, un enregistrement est enregistré dans la transaction. Cet enregistrement stocke quand et ce que nous avons fait. Si quelque chose ne va pas, il sera ramené à la position d'origine. Ce que j'ai fait a été stocké dans la restauration, puis il pourra être exécuté à l'envers.事 b. Cohérence : Avant et après le début de la transaction, les contraintes d'intégrité de la base de données n'ont pas été détruites. (par exemple?:?par exemple, si A transfère de l'argent à B, il est impossible que A ait déduit l'argent mais que B ne l'ait pas re?u) fait référence à la lecture d'un autre lecture non planifiée lors d'une transaction. Données dans des transactions validées (lorsqu'une transaction modifie plusieurs fois certaines données et que les multiples modifications de cette transaction n'ont pas encore été validées, une transaction simultanée accède aux données, cela entra?nera deux transactions. les données sont incohérentes?); (lire les données sales non validées d'une autre transaction)???????????????????????????????????????????????????????????? ?Cependant, des valeurs de données différentes ont été renvoyées car elles ont été modifiées et soumises par une autre transaction pendant l'intervalle de requête (les données soumises par?; la transaction précédente a été lue et le même élément de données a été interrogé) ????????????????????????????????????????????????????????????????????????????????????????????????????????????????????????????????????????? Lecture virtuelle (lecture fant?me) ?:?C'est un phénomène qui se produit lorsque les transactions ne sont pas exécutées indépendamment (par exemple?: la transaction T1 modifie un certain élément de données de toutes les lignes d'un tableau de "1" pour l'opération de "2" , la transaction T2 insère une autre ligne d'éléments de données dans cette table, et la valeur de cet élément de données est toujours "1" et est soumise à la base de données Si l'utilisateur qui exploite la transaction T1 voit les données nouvellement modifiées, vous le ferez . constate qu'il y a encore une ligne qui n'a pas été modifiée. En fait, cette ligne a été ajoutée à partir de la transaction T2, comme si vous halluciniez (lisez les données soumises par la transaction précédente, pour un); données par lots dans l'ensemble) 2 et InnoDB sont le moteur de stockage par défaut. de MySQL. RR, et va encore plus loin sous le niveau d'isolement de RR, en utilisant le contr?le de concurrence multi-version (MVCC) pour résoudre le problème de lecture non répétable et en ajoutant des verrous d'espacement (c'est-à-dire le contr?le de concurrence) pour résoudre le fant?me. problème de lecture. Par conséquent, le niveau d'isolation RR d'InnoDB atteint réellement l'effet du niveau de sérialisation tout en conservant de meilleures performances de concurrence. a, Serialisable (sérialisable)?: peut éviter l'apparition de lectures sales, de lectures non répétables et de lectures fant?mes? b, Lecture répétable (lecture répétable)?; : peut éviter l'apparition de lectures sales et de lectures non répétables?; c, Lecture validée (lecture validée)?: peut éviter l'apparition de lectures sales?; d, Lecture non validée (lecture non validée)?: le niveau le plus bas, sous n'importe quel circonstances Il n'y a aucune garantie?; Du niveau d'isolement a----d de haut en bas, plus le niveau est élevé, plus l'efficacité d'exécution est faible 3. Les verrous au niveau des lignes peuvent prendre en charge la concurrence dans la plus grande mesure, et les verrous au niveau des lignes sont implémentés par la couche moteur de stockage. ?: La fonction principale du verrou est de gérer l'accès simultané aux ressources partagées pour obtenir l'isolation des transactions?? verrouillage partagé (verrouillage en lecture), verrouillage exclusif (verrouillage en écriture)?? ???? 4. est con?u pour des performances maximales dans le traitement d’énormes quantités de données. Son efficacité CPU peut être inégalée par n'importe quel moteur de base de données relationnelle sur disque 5. Le moteur de stockage InnoDB est entièrement intégré au serveur MySQL. Le moteur de stockage InnoDB conserve sa propre mémoire pour la mise en cache des données et des index dans la mémoire tampon. piscine. InnoDB place ses tables et index dans un espace table logique, et l'espace table peut contenir plusieurs fichiers (ou fichiers disque d'origine) 7. InnoDB est utilisé sur de nombreux grands sites de bases de données qui nécessitent des performances élevées 8. Par exemple?: lors de la sélection de count(*) dans la table, InnoDB doit analyser la table entière pour calculer le nombre de lignes?; lors de l'effacement de la table entière, InnoDB supprime les lignes une par une, ce qui est très lent? InnoDB?; ne crée pas de répertoire, lors de l'utilisation d'InnoDB, MySQL créera un fichier de données automatiquement étendu de 10 Mo nommé ibdata1 dans le répertoire de données MySQL, et deux fichiers journaux de 5 Mo nommés ib_logfile0 et ib_logfile1

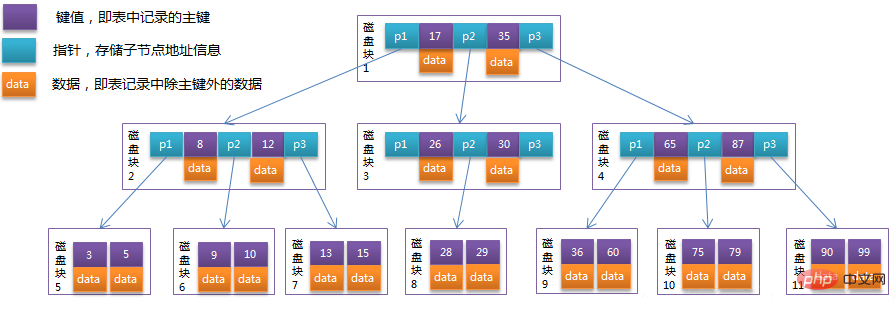

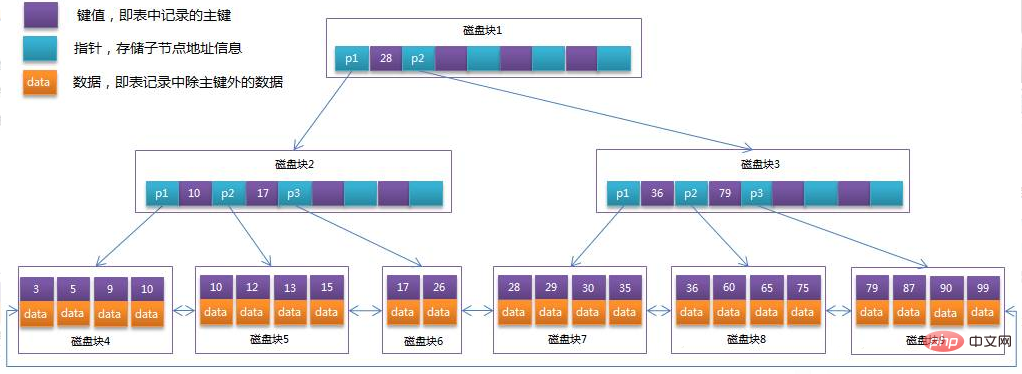

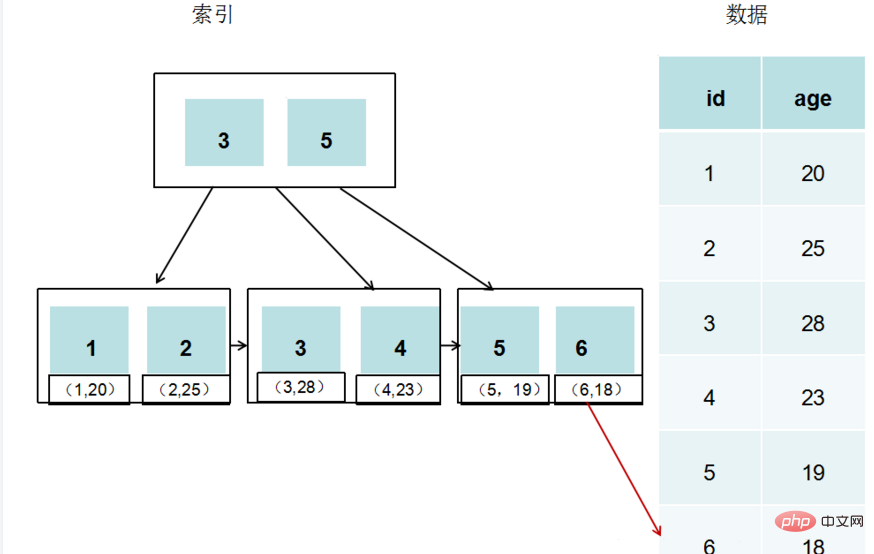

2. Moteur InnoDB Implémentation de bas niveau InnoDB a deux fichiers de stockage, les suffixes sont .frm et .idb ; .frm est le fichier de définition de la table et .idb est le fichier de données de la table. 1. Le moteur InnoDB utilise la structure B+Tree comme structure d'index B-Tree (arbre de recherche multi-chemin équilibré) : un arbre de recherche équilibré con?u pour les périphériques de stockage externes tels que les disques système Lors de la lecture de données du disque vers la mémoire, l'unité de base est constituée de bits de bloc de disque. Les données situées dans le même bloc de disque seront lues en une seule fois, plut?t qu'à la demande. Le moteur de stockage InnoDB utilise la page comme unité de lecture des données. La page est la plus petite unité de gestion de disque. La taille de page par défaut est de 16 Ko. L'espace de stockage d'un bloc de disque dans le système n'est souvent pas celui-là. grand, donc InnoDB chaque fois que vous demandez de l'espace disque, il y aura un certain nombre de blocs de disque consécutifs avec des adresses pour atteindre la taille de page de 16 Ko. InnoDB utilisera les pages comme unité de base lors de la lecture des données du disque sur le disque, si chaque élément de données d'une page peut aider à localiser l'emplacement de l'enregistrement de données, cela réduira les E/S du disque. fois pour améliorer l’efficacité des requêtes. Les données de la structure B-Tree permettent au système de trouver efficacement le bloc de disque où se trouvent les données Chaque n?ud du B-Tree peut contenir une grande quantité d'informations de mots clés et de branches selon le situation réelle, par exemple?: Chaque n?ud occupe un bloc d'espace disque. Il y a deux clés de tri ascendant sur un n?ud et trois pointeurs vers le n?ud racine du sous-arbre. bloc où se trouve l’adresse du n?ud enfant. Prenons le n?ud racine comme exemple. Les mots-clés sont 17 et 35. La plage de données du sous-arbre pointé par le pointeur P1 est inférieure à 17. La plage de données du sous-arbre pointé par le P2pointeur est 17 ---- 35. La plage de données du sous-arbre pointé par le pointeur P3 est supérieure à 35?; simule le processus de recherche du mot-clé 29?: a. sur le n?ud racine et lisez-le en mémoire. [Première opération d'E/S de disque] b. Comparez le mot-clé 29 dans l'intervalle (17,35), recherchez le pointeur P2 du bloc de disque 1 c. , Lire en mémoire. [La deuxième opération d'E/S du disque] d. Comparez le mot-clé 29 dans l'intervalle (26,30), recherchez le pointeur P2 du bloc de disque 3 e. pointeur, lire en mémoire. [La troisième opération d'E/S sur disque] f. Recherchez le mot-clé 29 dans la liste de mots-clés du bloc de disque 8. Le moteur de stockage InnoDB de MySQL est con?u pour conserver le n?ud racine en mémoire, nous nous effor?ons donc de le faire. atteindre une profondeur d'arborescence ne dépassant pas 3, c'est-à-dire que les E/S n'ont pas besoin de dépasser trois fois ; En analysant les résultats ci-dessus, nous avons constaté que trois opérations d'E/S sur disque et trois opérations de recherche de mémoire sont nécessaires. étant donné que les mots-clés dans la mémoire sont une structure de liste ordonnée, la recherche binaire peut être utilisée pour améliorer l'efficacité?; trois opérations d'E/S sur disque sont le facteur décisif affectant l'efficacité de la recherche B-Tree dans son ensemble. B+Tree B+Tree est une optimisation basée sur B-Tree, ce qui la rend plus adaptée à la mise en ?uvre de structures d'index de stockage externes. Chaque n?ud de B-Tree a une clé et des données, ainsi que les données. L'espace de stockage de chaque page est limité. Si les données sont volumineuses, le nombre de clés pouvant être stockées dans chaque n?ud (c'est-à-dire une page) sera très petit. Lorsque la quantité de données stockées est importante, la profondeur du B-Tree sera également plus grande, ce qui augmentera le nombre d'E/S disque pendant la requête, affectant ainsi l'efficacité des requêtes. Dans B+Tree, tous les n?uds d'enregistrement de données sont stockés sur les n?uds feuilles de la même couche par ordre de valeur clé. Seules les informations sur la valeur clé sont stockées sur les n?uds non feuilles, ce qui peut augmenter considérablement la capacité de stockage de chaque n?ud. . Le nombre de valeurs clés réduit la hauteur de B+Tree?; B+Tree a deux changements basés sur B-Tree?: (1) Les données sont stockées dans les n?uds feuilles (2) Données Il y a des pointeurs pointant les uns vers les autres étant donné que les n?uds non-feuilles de B+Tree stockent uniquement les informations sur les valeurs clés, en supposant que chaque bloc de disque puisse stocker 4 valeurs clés et des informations de pointeur, la structure après être devenu B+Tree est la suivante?: Habituellement, il y a deux pointeurs de tête sur B+Tree, l'un pointe vers le n?ud racine et l'autre pointe vers le n?ud feuille avec le plus petit mot-clé, et il y a une structure en anneau entre tous les n?uds feuilles (c'est-à-dire les n?uds de données ). Par conséquent, deux opérations de recherche peuvent être effectuées sur B+Tree, l'une est une recherche par plage et une recherche par pagination pour la clé primaire, et l'autre est une recherche aléatoire à partir du n?ud racine. B+Tree dans InnoDB InnoDB est un stockage de données indexé par ID Il existe deux fichiers de stockage de données utilisant le moteur InnoDB, l'un est un fichier de définition et l'autre est un fichier de données . InnoDB construit un index sur l'ID via la structure B+Tree, puis stocke l'enregistrement dans le n?ud feuille Si le champ indexé n'est pas l'ID de clé primaire, créez un index sur le champ, puis dans le n?ud feuille. Ce qui est stocké dans le n?ud est la clé primaire de l'enregistrement, puis l'enregistrement correspondant est trouvé via l'index de clé primaire [Recommandations associées?: Tutoriel vidéo mysql]

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment utiliser PHP pour développer une plate-forme communautaire Q&A explication détaillée du modèle de monétisation communautaire interactive PHP

Jul 23, 2025 pm 07:21 PM

Comment utiliser PHP pour développer une plate-forme communautaire Q&A explication détaillée du modèle de monétisation communautaire interactive PHP

Jul 23, 2025 pm 07:21 PM

1. Le premier choix pour la combinaison Laravel Mysql Vue / React dans la communauté de questions et réponses de développement PHP est le premier choix pour la combinaison Laravel Mysql Vue / React, en raison de sa maturité dans l'écosystème et de l'efficacité de développement élevée; 2. Les performances élevées nécessitent une dépendance à la cache (redis), une optimisation de la base de données, des files d'attente CDN et asynchrones; 3. La sécurité doit être effectuée avec le filtrage d'entrée, la protection CSRF, les HTTP, le cryptage de mot de passe et le contr?le d'autorisation; 4. Publicité facultative, abonnement aux membres, récompenses, commissions, paiement des connaissances et autres modèles, le noyau est de faire correspondre le ton communautaire et les besoins des utilisateurs.

Comment définir des variables d'environnement dans l'environnement PHP Description de l'ajout de variables d'environnement de course PHP

Jul 25, 2025 pm 08:33 PM

Comment définir des variables d'environnement dans l'environnement PHP Description de l'ajout de variables d'environnement de course PHP

Jul 25, 2025 pm 08:33 PM

Il existe trois fa?ons principales de définir des variables d'environnement dans PHP: 1. Configuration globale via Php.ini; 2. Passé via un serveur Web (tel que setenv d'Apache ou Fastcgi_param de Nginx); 3. Utilisez la fonction PUTENV () dans les scripts PHP. Parmi eux, PHP.ini convient aux configurations globales et modifiées, la configuration du serveur Web convient aux scénarios qui doivent être isolés et PUTENV () convient aux variables temporaires. Les stratégies de persistance incluent des fichiers de configuration (tels que PHP.ini ou la configuration du serveur Web), les fichiers .env sont chargés de bibliothèque Dotenv et l'injection dynamique de variables dans les processus CI / CD. Les informations sensibles à la gestion de la sécurité doivent être évitées à code dur et il est recommandé de l'utiliser.

Sécuriser les connexions MySQL avec le cryptage SSL / TLS

Jul 21, 2025 am 02:08 AM

Sécuriser les connexions MySQL avec le cryptage SSL / TLS

Jul 21, 2025 am 02:08 AM

Pourquoi ai-je besoin de la connexion MySQL de cryptage SSL / TLS? étant donné que les connexions non cryptées peuvent provoquer l'interception des données sensibles, l'activation de SSL / TLS peut empêcher les attaques de l'homme au milieu et répondre aux exigences de conformité; 2. Comment configurer SSL / TLS pour MySQL? Vous devez générer un certificat et une clé privée, modifier le fichier de configuration pour spécifier les chemins SSL-CA, SSL-CERT et SSL-Key et redémarrer le service; 3. Comment forcer SSL lorsque le client se connecte? Implémenté en spécifiant les exigences ou requirex509 lors de la création d'un utilisateur; 4. Les détails qui sont facilement négligés dans la configuration SSL incluent les autorisations de chemin de certificat, les problèmes d'expiration des certificats et les exigences de configuration du client.

Automatisation des déploiements MySQL avec infrastructure comme code

Jul 20, 2025 am 01:49 AM

Automatisation des déploiements MySQL avec infrastructure comme code

Jul 20, 2025 am 01:49 AM

Pour réaliser l'automatisation du déploiement MySQL, la clé est d'utiliser Terraform pour définir les ressources, la configuration de gestion anible, le GIT pour le contr?le de version et le renforcement de la gestion de la sécurité et de l'autorisation. 1. Utilisez Terraform pour définir les instances MySQL, telles que la version, le type, le contr?le d'accès et d'autres attributs de ressources d'AWSRD; 2. Utilisez ANSIBLEPLAYBOOK pour réaliser des configurations détaillées telles que la création d'utilisateurs de base de données, les paramètres d'autorisation, etc.; 3. Tous les fichiers de configuration sont inclus dans la gestion GIT, le suivi du changement de support et le développement collaboratif; 4. évitez les informations sensibles à code dur, utilisez Vault ou ANSIBLEVAULT pour gérer les mots de passe et définissez les principes de contr?le d'accès et d'autorisation minimale.

Comment utiliser PHP pour développer l'algorithme de recommandation de recommandation de produit et l'analyse du comportement des utilisateurs

Jul 23, 2025 pm 07:00 PM

Comment utiliser PHP pour développer l'algorithme de recommandation de recommandation de produit et l'analyse du comportement des utilisateurs

Jul 23, 2025 pm 07:00 PM

Pour collecter les données de comportement des utilisateurs, vous devez enregistrer la navigation, la recherche, l'achat et d'autres informations dans la base de données via PHP et les nettoyer et les analyser pour explorer les préférences d'intérêt; 2. La sélection des algorithmes de recommandation doit être déterminée sur la base des caractéristiques des données: en fonction du contenu, du filtrage collaboratif, des règles ou des recommandations mitigées; 3. Le filtrage collaboratif peut être mis en ?uvre en PHP pour calculer la similitude du cosinus des utilisateurs, sélectionner K voisins les plus proches, les scores de prédiction pondérés et recommander des produits à haut score; 4. L'évaluation des performances utilise la précision, le rappel, la valeur F1 et le CTR, le taux de conversion et vérifier l'effet par le biais de tests A / B; 5. Les problèmes de démarrage à froid peuvent être atténués par des attributs de produits, des informations d'enregistrement des utilisateurs, des recommandations populaires et des évaluations d'experts; 6. Les méthodes d'optimisation des performances comprennent les résultats de recommandation en cache, le traitement asynchrone, l'informatique distribuée et l'optimisation des requêtes SQL, améliorant ainsi l'efficacité des recommandations et l'expérience utilisateur.

Comment créer un robot de service client en ligne avec PHP. Technologie de mise en ?uvre du service client intelligent PHP Intelligent

Jul 25, 2025 pm 06:57 PM

Comment créer un robot de service client en ligne avec PHP. Technologie de mise en ?uvre du service client intelligent PHP Intelligent

Jul 25, 2025 pm 06:57 PM

PHP joue le r?le du connecteur et du Brain Center dans le service client intelligent, responsable de la connexion des entrées frontales, du stockage de la base de données et des services d'IA externes; 2. Lors de la mise en ?uvre, il est nécessaire de créer une architecture multicouche: le front-end re?oit des messages utilisateur, les demandes de prétraitements et de routes de PHP, correspondent d'abord à la base de connaissances locale et manque, appelez des services AI externes tels que Openai ou DialogFlow pour obtenir une réponse intelligente; 3. La gestion de session est écrite à MySQL et à d'autres bases de données par PHP pour assurer la continuité du contexte; 4. Les services d'IA intégrés doivent utiliser Guzzle pour envoyer des demandes HTTP, stocker en toute sécurité les apikeys et faire un bon travail de gestion des erreurs et d'analyse de réponse; 5. La conception de la base de données doit inclure des sessions, des messages, des bases de connaissances et des tables d'utilisateurs, de créer raisonnablement des index, d'assurer la sécurité et les performances et de prendre en charge la mémoire du robot

Comment développer un système de forme intelligente AI avec PHP PHP PHP Intelligent Form Design and Analysis

Jul 25, 2025 pm 05:54 PM

Comment développer un système de forme intelligente AI avec PHP PHP PHP Intelligent Form Design and Analysis

Jul 25, 2025 pm 05:54 PM

Lorsque vous choisissez un cadre PHP approprié, vous devez considérer de manière approfondie en fonction des besoins du projet: Laravel convient au développement rapide et fournit des moteurs de modèle éloquente et de lame, qui sont pratiques pour le fonctionnement de la base de données et le rendu de formulaire dynamique; Symfony est plus flexible et adapté aux systèmes complexes; Codeigniter est léger et adapté à des applications simples avec des exigences de performance élevées. 2. Pour assurer la précision des modèles d'IA, nous devons commencer avec une formation de données de haute qualité, une sélection raisonnable des indicateurs d'évaluation (tels que la précision, le rappel, la valeur F1), l'évaluation régulière des performances et le réglage du modèle, et assurer la qualité du code grace aux tests unitaires et aux tests d'intégration, tout en surveillant continuellement les données d'entrée pour empêcher la dérive des données. 3. De nombreuses mesures sont nécessaires pour protéger la confidentialité des utilisateurs: crypter et stocker des données sensibles (comme AES

Comment faire du support de conteneur PHP Construction automatique? Méthode de configuration CI intégrée en continu de l'environnement PHP

Jul 25, 2025 pm 08:54 PM

Comment faire du support de conteneur PHP Construction automatique? Méthode de configuration CI intégrée en continu de l'environnement PHP

Jul 25, 2025 pm 08:54 PM

Pour permettre aux conteneurs PHP de prendre en charge la construction automatique, le noyau réside dans la configuration du processus d'intégration continue (CI). 1. Utilisez Dockerfile pour définir l'environnement PHP, y compris l'image de base, l'installation d'extension, la gestion de la dépendance et les paramètres d'autorisation; 2. Configurez des outils CI / CD tels que GitLabci et définissez les étapes de construction, de test et de déploiement via le fichier .gitlab-ci.yml pour réaliser une construction, un test et un déploiement automatique; 3. Intégrer des cadres de test tels que PHPUnit pour s'assurer que les tests sont automatiquement exécutés après les modifications du code; 4. Utiliser des stratégies de déploiement automatisées telles que Kubernetes pour définir la configuration de déploiement via le fichier de déploiement.yaml; 5. Optimiser Dockerfile et adopter une construction en plusieurs étapes