Opération et maintenance

Opération et maintenance

Sécurité

Sécurité

Cinq navigateurs avec la meilleure protection de la vie privée

Cinq navigateurs avec la meilleure protection de la vie privée

Cinq navigateurs avec la meilleure protection de la vie privée

Jan 07, 2020 pm 05:05 PM

Il ne fait aucun doute que le navigateur est le plus installé et utilisé sur tout type d'appareil, mais tous les navigateurs ne peuvent pas vous aider à le garder secret. Par conséquent, pour les étudiants qui attachent une grande importance à l’anonymat, les navigateurs du dark web sont définitivement au centre de leur attention.

Les navigateurs ordinaires ont des fonctions telles que les cookies, les publicités personnalisées et le suivi de l'historique de navigation. Dans ce cas, la confidentialité des personnes ne peut pas être garantie et tout le monde n'est pas disposé à la divulguer à des tiers. l'importance des navigateurs Web sombres.

à propos du Dark Web

En bref, le contenu que vous pouvez visualiser directement avec un navigateur ordinaire, comme les sites Web, les blogs, les vidéos, les images, les applications, etc., ne représente que la totalité des 4 % d’Internet et les 96 % restants se trouvent dans le dark web. Bien que l’accès au dark web puisse garantir l’anonymat et la protection de la vie privée des utilisateurs, ce comportement pose également d’énormes problèmes aux agences de régulation. Cependant, il convient de mentionner que l’utilisation du navigateur Tor pour accéder au dark web est légale.

Pour certaines raisons, cet article ne discutera pas trop du dark web. Ainsi, dans cet article, notre objectif principal est de vous présenter plusieurs navigateurs anonymes dotés d’une super protection de la vie privée.

Tor Browser

Tor Browser est le premier navigateur du marché avec une protection complète de l'anonymat, et son apparence est meilleure que tout autre navigateur actuellement sur le marché . Le paiement doit être effectué t?t. Avant la puissante ? intrusion ? du FBI en 2014, elle était inégalée en termes d’anonymat et de protection de sécurité. Après avoir été piraté par le FBI, Tor a également corrigé les vulnérabilités associées pour le rendre plus robuste et sécurisé.

Mais en ce qui concerne le framework Tor, il semble moins sécurisé, car il ne fait que retransmettre le trafic utilisateur via plusieurs n?uds, plut?t que de se connecter directement à l'appareil physique de l'utilisateur. Elle ne peut que limiter le suivi mais ne bloque pas les adresses IP, mais cette approche offre également plus de possibilités.

Actuellement, le navigateur Tor prend en charge macOS, Windows et Linux.

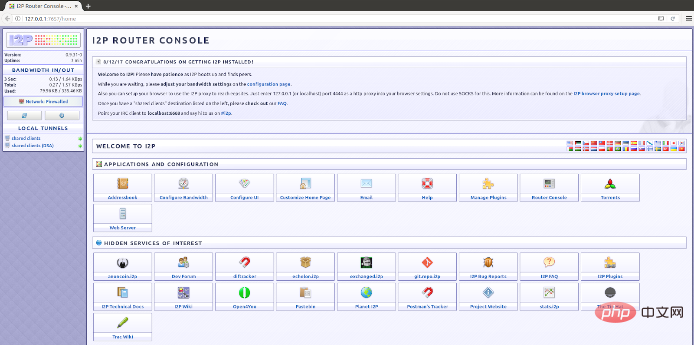

I2P

Le navigateur anonyme I2P est très différent de Tor, car son anonymat repose sur plusieurs couches de flux de données travaillant ensemble, protégeant ainsi la confidentialité des utilisateurs . Le navigateur est implémenté sur la base d'une bibliothèque de communication fiable et implémente un cryptage de bout en bout (cryptage à quatre couches). L'extrémité réceptrice du message aura un identifiant crypté et pourra être décodée à l'aide de clés publiques et privées.

I2P est implémenté sur la base du système de tunnel. L'expéditeur doit créer un tunnel pour les données sortantes, et le destinataire doit également créer un tunnel de communication pour les données entrantes. Le client expéditeur enverra son message via le tunnel sortant. tunnel, et le récepteur vice versa.

Ces tunnels peuvent être identifiés via une base de données réseau, qui s'apparente davantage à une table de hachage distribuée structurée basée sur l'algorithme Kademelia. I2P est actuellement principalement utilisé pour créer des sites Web anonymes, en utilisant des serveurs Web standards et en les connectant au serveur I2PTunnel.

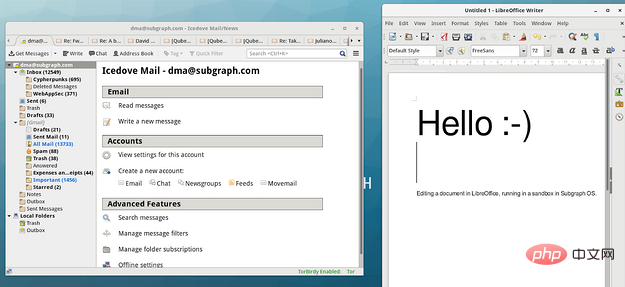

Subgraph OS

Subgraph est un navigateur anonyme open source basé sur Tor Contrairement à Tor ou I2P, SubgraphOS est un système d'exploitation, plut?t qu'un navigateur distinct. . Subgraph OS introduit des améliorations du noyau, MetaProxy, un système de sandboxing, un mécanisme de sécurité des paquets, une politique réseau d'application, l'intégrité du code et le cryptage du système de fichiers pour renforcer sa protection de sécurité renforcée.

Grace au système sandbox, cela peut nous aider à créer un environnement Internet complètement isolé et quittera l'instance actuelle lorsqu'un malware est détecté. De plus, Subgraph OS est également livré avec une fonction de messagerie instantanée appelée CoyIM et un client de messagerie appelé Icedove pour éliminer les risques de sécurité dans la communication client.

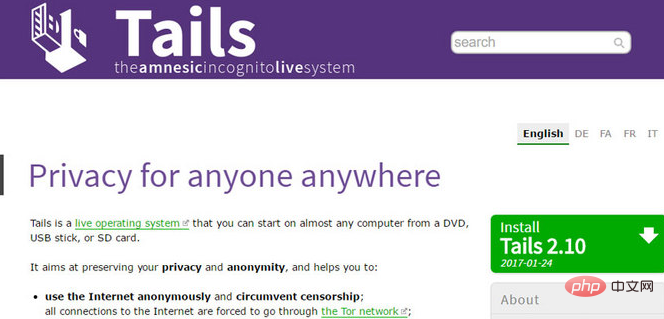

TAILS

Semblable à d'autres navigateurs anonymes, TAILS peut également aider les utilisateurs à parcourir le contenu du Dark Web, et TAILS est un navigateur qui offre aux utilisateurs un anonymat complet et Un système d'exploitation privé en temps réel qui peut également être utilisé directement sur n'importe quel appareil informatique à l'aide d'une clé USB ou d'un DVD.

TAILS est entièrement gratuit. Pendant l'utilisation, il arrêtera temporairement le système d'exploitation standard d'origine et restaurera le système d'exploitation après l'arrêt de TAILS. L'ensemble du processus ne nécessite pas d'espace de stockage supplémentaire car il se trouve principalement dans la RAM. . donc aucune trace n’est laissée.

Whonix

Whonix est similaire à Subgraph OS, ce qui signifie qu'il ne s'agit pas d'un navigateur indépendant, mais d'un système d'exploitation gratuit basé sur Tor . La plupart des outils basés sur le framework Tor peuvent fournir aux utilisateurs une protection complète de la confidentialité et de l'anonymat.

Whonix est si puissant que même les logiciels malveillants dotés des privilèges root ne peuvent pas retracer l'adresse IP d'un utilisateur via un lien Tor. Puisque Whonix est un système d'exploitation, il peut également fournir aux utilisateurs des droits de configuration complets, y compris la visibilité du serveur et bien plus encore. De plus, Whonix fournit également une fonction ? d'isolation du flux de données ?, car il n'a pas besoin d'utiliser le même n?ud de sortie Tor, c'est donc également un navigateur Web sombre très facile à utiliser.

Partage d'articles et de tutoriels associés?: Tutoriel sur la sécurité du serveur

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Binance nouvelle version téléchargement, le tutoriel le plus complet sur l'installation et le téléchargement (iOS / Android)

Aug 01, 2025 pm 07:00 PM

Binance nouvelle version téléchargement, le tutoriel le plus complet sur l'installation et le téléchargement (iOS / Android)

Aug 01, 2025 pm 07:00 PM

Tout d'abord, téléchargez l'application Binance via la cha?ne officielle pour assurer la sécurité. 1. Les utilisateurs d'Android doivent visiter le site officiel, confirmer que l'URL est correcte, télécharger le package d'installation Android et activer l'autorisation "Autoriser d'installer des applications à partir de sources inconnues" dans le navigateur. Il est recommandé de fermer l'autorisation après avoir terminé l'installation. 2. Les utilisateurs d'Apple doivent utiliser un ID Apple non-Mainland (comme les états-Unis ou Hong Kong), se connecter à l'ID dans l'App Store et rechercher et télécharger l'application "Binance" officielle. Après l'installation, vous pouvez revenir à l'ID Apple d'origine. 3. Assurez-vous d'activer la vérification à deux facteurs (2FA) après le téléchargement et maintenez la mise à jour de l'application pour garantir la sécurité du compte. L'ensemble du processus doit être utilisé via des canaux officiels pour éviter de cliquer sur des liens inconnus.

La dernière version du site officiel de l'application OUYI 2025 OUYI Trading App Android V6.132.0

Aug 01, 2025 pm 09:12 PM

La dernière version du site officiel de l'application OUYI 2025 OUYI Trading App Android V6.132.0

Aug 01, 2025 pm 09:12 PM

OUYI est une plate-forme de trading d'actifs numériques de pointe, offrant aux utilisateurs des services de trading d'actifs numériques s?rs, stables et fiables, et prend en charge les transactions spot et dérivées de divers actifs numériques traditionnels tels que Bitcoin (BTC), Ethereum (ETH). Sa solide équipe technique et son système de contr?le des risques sont déterminés à protéger chaque transaction d'utilisateurs.

La dernière application K-Line Tableau d'Ethereum Coins et 24 heures Dynamique de la dynamique en temps réel

Aug 01, 2025 pm 08:48 PM

La dernière application K-Line Tableau d'Ethereum Coins et 24 heures Dynamique de la dynamique en temps réel

Aug 01, 2025 pm 08:48 PM

Ethereum est une plate-forme open source décentralisée basée sur la technologie blockchain, qui permet aux développeurs de créer et de déployer des contrats intelligents et des applications décentralisées. Sa crypto-monnaie indigène est Ethereum (ETH), qui est l'une des principales monnaies numériques avec une valeur marchande dans le monde.

Entrée de version Web Yandex Comment télécharger Binance Yandex Safe Download Binance

Aug 01, 2025 pm 06:27 PM

Entrée de version Web Yandex Comment télécharger Binance Yandex Safe Download Binance

Aug 01, 2025 pm 06:27 PM

Lorsque vous utilisez Yandex pour trouver la cha?ne Binance officielle, vous devez localiser avec précision le site officiel en recherchant un "site officiel de Binance" ou "Binance Official Site Web"; 2. Après être entré sur le site officiel, trouvez l'entrée "télécharger" ou "application" dans l'en-tête ou le pied de page et suivez les directives officielles pour télécharger ou obtenir les fichiers d'installation officiellement vérifiés via l'App Store; 3. évitez de cliquer sur des publicités ou des liens tiers tout au long du processus, assurez-vous que le nom de domaine est correct et que le lien est digne de confiance, afin d'assurer la sécurité de téléchargement.

Version Web Yandex Comment télécharger la page Web Yandex Binance Dernière version

Aug 01, 2025 pm 06:54 PM

Version Web Yandex Comment télécharger la page Web Yandex Binance Dernière version

Aug 01, 2025 pm 06:54 PM

Navigateur Yandex ouvert; 2. Recherchez le "site officiel de Binance" et entrez le lien officiel du site Web avec "Binance"; 3. Cliquez sur l'ic?ne "Télécharger" ou le téléphone mobile sur la page pour entrer la page de téléchargement; 4. Sélectionnez la version Android; 5. Confirmez le téléchargement et obtenez le package de fichiers d'installation; 6. Une fois le téléchargement terminé, cliquez sur le fichier et suivez les invites pour terminer l'installation; Vous devez toujours télécharger via la cha?ne officielle pour éviter les logiciels malveillants, faire attention aux demandes d'autorisation d'application et mettre à jour régulièrement l'application pour assurer la sécurité. L'ensemble du processus nécessite une identification minutieuse du site officiel et rejeter les liens suspects, et enfin installer l'application Binance.

Comment télécharger le lien de téléchargement de l'application Binance Application Binance Exchange pour obtenir

Aug 04, 2025 pm 11:21 PM

Comment télécharger le lien de téléchargement de l'application Binance Application Binance Exchange pour obtenir

Aug 04, 2025 pm 11:21 PM

En tant que plate-forme de trading d'actifs numériques à la tête de Blockchain internationalement, Binance offre aux utilisateurs une expérience de trading s?re et pratique. Son application officielle intègre plusieurs fonctions de base telles que la visualisation du marché, la gestion des actifs, le trading de devises et le trading de devises fiduciaires.

Application Binance authentique lien de site Web officiel Application Android Version Android Dernière adresse v3.0.7

Aug 01, 2025 pm 09:18 PM

Application Binance authentique lien de site Web officiel Application Android Version Android Dernière adresse v3.0.7

Aug 01, 2025 pm 09:18 PM

Binance est la principale plateforme de trading d'actifs numériques au monde, offrant aux utilisateurs des services de trading de crypto-monnaie sécurisés, stables et pratiques. Il prend en charge la transaction d'une variété de monnaies numériques et fournit des fonctions spot, contractes et autres.

Téléchargez la nouvelle version d'Ouyi OKX, le tutoriel le plus complet sur l'installation et le téléchargement (iOS / Android)

Aug 01, 2025 pm 07:06 PM

Téléchargez la nouvelle version d'Ouyi OKX, le tutoriel le plus complet sur l'installation et le téléchargement (iOS / Android)

Aug 01, 2025 pm 07:06 PM

Les utilisateurs d'Android doivent télécharger le package d'installation via les canaux officiels, activer l'autorisation "Autoriser d'installer des applications à partir de sources inconnues" avant de terminer l'installation; 2. Les utilisateurs d'Apple doivent utiliser les ID Apple en Chine continentale pour se connecter à l'App Store et rechercher "OKX" pour télécharger l'application officielle. Après l'installation, ils peuvent revenir au compte d'origine; 3. Téléchargez toujours et gardez l'application à jour via les canaux officiels, méfiez-vous des sites Web de phishing et des fausses applications pour assurer la sécurité des comptes et des actifs.