java apprentissage passage des paramètres de la fonction principale

Dec 05, 2019 pm 05:45 PM

Objectif

(1), créer une classe et écrire le code source du programme dans l'éditeur

Remarque?:

Les paramètres de ligne de commande sont des arguments de tableau de type String dans la méthode main. Vous pouvez utiliser la méthode Integer.valueOf() pour convertir la cha?ne en un type entier, par exemple?:int number= Integer.valueOf(“12321421”)Les paramètres de cette méthode ne peuvent être que des cha?nes numériques (2), compilez le programme (3), exécutez le programme. Partage de tutoriels d'apprentissage vidéo en ligne?:

Partie expérimentale

Code expérimental?:public class Average {

/**

* @param args

*/

public static void main(String[] args) {

// TODO Auto-generated method stub

//獲取三個字符參數(shù)

String one = args[0];

String two = args[1];

String three = args[2];

//將三個字符參數(shù)轉(zhuǎn)為浮點(diǎn)型

double int_One = Double.valueOf(one).doubleValue();

double int_Two = Double.valueOf(two).doubleValue();

double int_Three = Double.valueOf(three).doubleValue();

double average = (int_One + int_Two + int_Three) / 3;

System.out.println("平均數(shù)為:"+average);

}

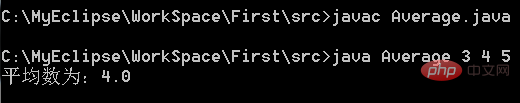

} Programmez dans MyEclipse et essayez la commande cmd pour compiler et exécuter. Ligne de commande pour compiler les fichiers java : javac Average.java

PS : javac est la commande pour compiler les fichiers java, Average.java est votre fichier java

commande Exécutez le fichier java?:java Average 3 4 5

PS?: java est la commande pour exécuter le fichier java, Average est le nom du fichier Java, et 3, 4 et 5 sont les paramètres à transmettre au fonction principale.

Résultats d'exécution?:

Introduction au développement Java

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment gérer les transactions en Java avec JDBC?

Aug 02, 2025 pm 12:29 PM

Comment gérer les transactions en Java avec JDBC?

Aug 02, 2025 pm 12:29 PM

Pour gérer correctement les transactions JDBC, vous devez d'abord désactiver le mode de validation automatique, puis effectuer plusieurs opérations, et enfin vous engager ou randonner en fonction des résultats; 1. Appelez Conn.SetAutoCommit (false) pour démarrer la transaction; 2. Exécuter plusieurs opérations SQL, telles que l'insertion et la mise à jour; 3. Appelez Conn.Commit () Si toutes les opérations sont réussies, et appelez Conn.Rollback () Si une exception se produit pour garantir la cohérence des données; Dans le même temps, les ressources TRY-With doivent être utilisées pour gérer les ressources, gérer correctement les exceptions et cl?turer les connexions pour éviter la fuite de connexion; De plus, il est recommandé d'utiliser des pools de connexion et de définir des points de sauvegarde pour réaliser un retour en arrière partiel, et de maintenir les transactions aussi courtes que possible pour améliorer les performances.

Comprendre les internes de la machine virtuelle Java (JVM)

Aug 01, 2025 am 06:31 AM

Comprendre les internes de la machine virtuelle Java (JVM)

Aug 01, 2025 am 06:31 AM

Les capacités de ?écriture, runany?

Comment travailler avec le calendrier à Java?

Aug 02, 2025 am 02:38 AM

Comment travailler avec le calendrier à Java?

Aug 02, 2025 am 02:38 AM

Utilisez des classes dans le package Java.Time pour remplacer les anciennes classes de date et de calendrier; 2. Obtenez la date et l'heure actuelles via LocalDate, LocalDateTime et Localtime; 3. Créez une date et une heure spécifiques en utilisant la méthode OF (); 4. Utilisez la méthode plus / moins pour augmenter et diminuer le temps; 5. Utilisez ZonedDateTime et ZoneID pour traiter le fuseau horaire; 6. Format et cha?nes de date d'analyse via DateTimeFormatter; 7. Utilisez instantanément pour être compatible avec les anciens types de dates si nécessaire; Le traitement des dattes dans le Java moderne devrait donner la priorité à l'utilisation de Java.timeapi, qui fournit clairement, immuable et linéaire

Comparaison des frameworks Java: Spring Boot vs Quarkus vs MicronAut

Aug 04, 2025 pm 12:48 PM

Comparaison des frameworks Java: Spring Boot vs Quarkus vs MicronAut

Aug 04, 2025 pm 12:48 PM

Pré-formancetartuptimemoryusage, quarkusandmicronautleadduetocompile-timeprocessingandgraalvsupport, withquarkusofperforming lightbetterine scénarios.

Comprendre les ports du réseau et les pare-feu

Aug 01, 2025 am 06:40 AM

Comprendre les ports du réseau et les pare-feu

Aug 01, 2025 am 06:40 AM

NetworkportsandfirewallsworkTogeTherToenable Communication whileSenSurringSecurity.1.networkportsAreVirtualEndpointsNumberred0–65535, Withwell-connuportslike80 (HTTP), 443 (HTTPS), 22 (SSH), et 25 (SMTP)

Comment fonctionne la collection Garbage en Java?

Aug 02, 2025 pm 01:55 PM

Comment fonctionne la collection Garbage en Java?

Aug 02, 2025 pm 01:55 PM

La collecte des ordures de Java (GC) est un mécanisme qui gère automatiquement la mémoire, ce qui réduit le risque de fuite de mémoire en récupérant des objets inaccessibles. 1. GC juge l'accessibilité de l'objet de l'objet racine (tel que les variables de pile, les threads actifs, les champs statiques, etc.), et les objets inaccessibles sont marqués comme des ordures. 2. Sur la base de l'algorithme de compensation de marque, marquez tous les objets accessibles et effacez des objets non marqués. 3. Adopter une stratégie de collecte générationnelle: la nouvelle génération (Eden, S0, S1) exécute fréquemment MinorGC; Les personnes agées fonctionnent moins, mais prend plus de temps pour effectuer MajorGC; Metaspace Stores Metadata de classe. 4. JVM fournit une variété de périphériques GC: SerialGC convient aux petites applications; Le parallelGC améliore le débit; CMS réduit

Comparaison des outils de construction Java: Maven vs Gradle

Aug 03, 2025 pm 01:36 PM

Comparaison des outils de construction Java: Maven vs Gradle

Aug 03, 2025 pm 01:36 PM

GradleisthebetterChoiceFormostNewProjectsDuetOtsSuperiorflexibility, Performance et ModerNtoolingSupport.1.gradle’sgroovy / kotlindslismoreConcis

passer par l'exemple de déclaration de différence expliquée

Aug 02, 2025 am 06:26 AM

passer par l'exemple de déclaration de différence expliquée

Aug 02, 2025 am 06:26 AM

Le report est utilisé pour effectuer des opérations spécifiées avant le retour de la fonction, telles que les ressources de nettoyage; Les paramètres sont évalués immédiatement lorsqu'ils sont reportés et les fonctions sont exécutées dans l'ordre de la dernière entrée (LIFO); 1. Plusieurs éleveurs sont exécutés dans l'ordre inverse des déclarations; 2. Communément utilisé pour le nettoyage sécurisé tel que la fermeture des fichiers; 3. La valeur de retour nommée peut être modifiée; 4. Il sera exécuté même si la panique se produit, adaptée à la récupération; 5. éviter l'abus de report dans les boucles pour éviter la fuite des ressources; Une utilisation correcte peut améliorer la sécurité et la lisibilité du code.