base de données

base de données

tutoriel mysql

tutoriel mysql

Spécifications de codage et recommandations d'outils pour prévenir les attaques d'injection SQL

Spécifications de codage et recommandations d'outils pour prévenir les attaques d'injection SQL

Spécifications de codage et recommandations d'outils pour prévenir les attaques d'injection SQL

Apr 08, 2025 am 10:18 AM

Injection SQL: tuer dans le berceau

Avez-vous déjà pensé que les requêtes de base de données apparemment simples cachent des risques qui sont suffisants pour détruire l'ensemble du système? L'injection SQL, cet ancien adversaire qui se cache au fond du code, attend votre négligence. Dans cet article, parlons de la fa?on d'empêcher efficacement l'injection de SQL et de rendre votre application indestructible. Après l'avoir lu, vous ma?triserez les compétences de l'écriture de code sécurisé et apprendrez des outils puissants qui peuvent vous aider à gérer facilement l'injection SQL.

Commen?ons par les bases. L'essence de l'injection SQL est qu'un attaquant utilise des instructions SQL construites avec malveillance pour contourner votre logique de programme et utiliser directement la base de données. Imaginez une instruction qui aurait d? interroger les informations utilisateur et l'attaquant inséré OR 1=1 . Quel est le résultat? Toutes les informations de l'utilisateur sont exposées! Ce n'est pas une blague.

La question principale est: comment vous assurez-vous que les données saisies par l'utilisateur ne sont pas exploitées avec malveillance? La réponse est: la requête paramétrée et les instructions précompilées. Ce n'est pas nouveau, mais c'est la méthode de défense la plus efficace et la plus fiable.

Regardez un exemple, supposons que vous souhaitiez interroger l'utilisateur avec username :

Code dangereux (ne l'écrivez pas comme ceci!):

<code class="sql">String sql = "SELECT <em>FROM users WHERE username = '" username "'";</em></code> pre> <p> Avez-vous vu le problème? L'épissage directement de l'entrée utilisateur ouvre simplement la porte à l'injection SQL! Les attaquants peuvent facilement insérer des caractères spéciaux tels que des citations uniques et des demi-colons pour altérer vos instructions SQL. </p> <p> <strong>Code de sécurité (Posture correcte):</strong> </p> <pre class="brush:php;toolbar:false"> <code class="java">String sql = "SELECT FROM users WHERE username = ?";<br> PreparedStatement statement = connection.prepareStatement(sql);<br> statement.setString(1, username);<br> ResultSet rs = statement.executeQuery();</code>

le voyez? PreparedStatement nous aide à traiter la saisie des utilisateurs en tant que paramètres au lieu de l'intégrer directement dans des instructions SQL. Le pilote de base de données gérera automatiquement l'échappement de caractères spéciaux, empêchant efficacement l'injection SQL. C'est comme mettre vos instructions SQL, ne laissant nulle part le code malveillant. Selon le même principe, les bibliothèques de fonctionnement de la base de données dans d'autres langues fournissent également des mécanismes similaires, tels que la bibliothèque PSYCOPG2 de Python.

En plus des requêtes paramétrées, il existe d'autres moyens auxiliaires, tels que la vérification des entrées. Avant d'accepter les entrées utilisateur, vérifiez strictement le type de données, la longueur et le format pour filtrer une entrée malveillante potentielle. Mais ce n'est qu'une mesure supplémentaire et ne peut pas remplacer complètement la requête paramétrée. N'oubliez pas que la requête paramétrée est la meilleure fa?on!

Parlons des outils. Les outils d'analyse de code statique, tels que FindBugs, Sonarqube, etc., peuvent scanner votre code pour trouver des vulnérabilités potentielles d'injection SQL. Ces outils sont comme des "gardes de sécurité" dans le code, vous aidant à découvrir à l'avance des problèmes. Bien s?r, ne vous attendez pas à ce qu'ils découvrent tous les problèmes, l'audit de code est toujours un lien essentiel.

En termes de performances, les requêtes paramétrées ne provoquent généralement pas de dégradation des performances significatives. Au contraire, il peut améliorer l'efficacité des requêtes de base de données car la base de données peut mettre en cache des instructions précompilées et réduire le temps d'analyse. Alors, arrêtez d'utiliser les performances comme excuse pour être paresseux!

Enfin, je veux souligner une chose: la sécurité n'est pas réalisée du jour au lendemain. Ce n'est qu'en apprenant constamment et en mettant constamment la mise à jour de vos connaissances en matière de sécurité que vous pouvez être invincible dans la confrontation avec l'injection SQL. Des audits de sécurité réguliers et des lacunes de réparation en temps opportun sont la clé pour assurer la sécurité du système. N'oubliez pas que la sécurité n'est rien de petite!

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment télécharger le lien de téléchargement de l'application Binance Application Binance Exchange pour obtenir

Aug 04, 2025 pm 11:21 PM

Comment télécharger le lien de téléchargement de l'application Binance Application Binance Exchange pour obtenir

Aug 04, 2025 pm 11:21 PM

En tant que plate-forme de trading d'actifs numériques à la tête de Blockchain internationalement, Binance offre aux utilisateurs une expérience de trading s?re et pratique. Son application officielle intègre plusieurs fonctions de base telles que la visualisation du marché, la gestion des actifs, le trading de devises et le trading de devises fiduciaires.

Binance Application officielle Télécharger le dernier lien Binance Exchange App Portal d'installation

Aug 04, 2025 pm 11:24 PM

Binance Application officielle Télécharger le dernier lien Binance Exchange App Portal d'installation

Aug 04, 2025 pm 11:24 PM

Binance est une plate-forme de trading d'actifs numériques de renommée mondiale, offrant aux utilisateurs des services de trading de crypto-monnaie sécurisés, stables et riches. Son application est simple à concevoir et puissant, prenant en charge une variété de types de transactions et d'outils de gestion des actifs.

Comment créer un environnement virtuel à Python

Aug 05, 2025 pm 01:05 PM

Comment créer un environnement virtuel à Python

Aug 05, 2025 pm 01:05 PM

Pour créer un environnement virtuel Python, vous pouvez utiliser le module VENV. Les étapes sont: 1. Entrez le répertoire de projet pour exécuter l'environnement Python-Mvenvenv pour créer l'environnement; 2. Utilisez SourceEnv / Bin / Activer sur Mac / Linux et Env \ Scripts \ Activate sur Windows; 3. Utilisez le package d'installation PiPinstall, PipFreeze> exigence.txt pour exporter les dépendances; 4. Veillez à éviter de soumettre l'environnement virtuel à GIT et confirmez qu'il est dans le bon environnement pendant l'installation. Les environnements virtuels peuvent isoler les dépendances du projet pour prévenir les conflits, en particulier adaptés au développement multi-projets, et les éditeurs tels que PyCharm ou VScode sont également

OUYI Exchange App Version Android V6.132.0 OUYI Application Site Web Office Téléchargement et Guide d'installation 2025

Aug 04, 2025 pm 11:18 PM

OUYI Exchange App Version Android V6.132.0 OUYI Application Site Web Office Téléchargement et Guide d'installation 2025

Aug 04, 2025 pm 11:18 PM

OKX est une plate-forme complète de services d'actifs numériques de renommée mondiale, offrant aux utilisateurs des produits et services diversifiés, notamment le spot, les contrats, les options, etc. Avec son expérience de fonctionnement fluide et son intégration de fonctions puissantes, son application officielle est devenue un outil commun pour de nombreux utilisateurs d'actifs numériques.

Binance Application officielle Dernier site officiel Entrance Binance Exchange App Adresse de téléchargement

Aug 04, 2025 pm 11:27 PM

Binance Application officielle Dernier site officiel Entrance Binance Exchange App Adresse de téléchargement

Aug 04, 2025 pm 11:27 PM

Binance est l'une des plates-formes de trading d'actifs numériques bien connues au monde, offrant aux utilisateurs des services de trading de crypto-monnaie s?rs, stables et pratiques. Grace à l'application Binance, vous pouvez afficher les conditions du marché, acheter, vendre et la gestion des actifs à tout moment, n'importe où.

Comment exécuter le code python dans le texte sublime

Aug 04, 2025 pm 04:25 PM

Comment exécuter le code python dans le texte sublime

Aug 04, 2025 pm 04:25 PM

Assurez-vous quepythonisinstalledandaddedTopathByCheCkingVersionInterminal; 2.SaveFileWith.pyExtension; 3.Usectl BtorUnviaDefaultBuildSystem; 4.CreateAcustomBuildSystemifneedEdBygingTotools> BuildSystem> newBuildSystem, en entreprenant

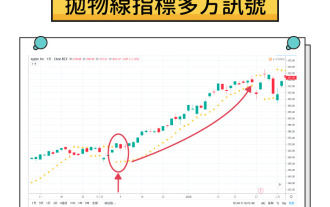

Qu'est-ce qu'un indicateur SAR parabolique? Comment fonctionne l'indicateur SAR? Introduction complète aux indicateurs SAR

Aug 06, 2025 pm 08:12 PM

Qu'est-ce qu'un indicateur SAR parabolique? Comment fonctionne l'indicateur SAR? Introduction complète aux indicateurs SAR

Aug 06, 2025 pm 08:12 PM

Le contenu comprend le mécanisme de la SAR parabole Le principe de travail de la méthode de calcul du SAR parabole et la représentation visuelle du facteur d'accélération sur les cartes commerciales application de la parabole SAR sur les marchés des crypto-monnaies1. Identifiez l'inversion de tendance potentielle 2. Déterminez les meilleurs points d'entrée et de sortie3. Définir l'étude de cas de l'ordre des pertes d'arrêt dynamique: Scénario de trading d'ETH hypothétique SALS SALS SAR SAR Parabole et interprétation basée sur l'exécution du trading SAR parabole combinant Parabola SAR avec d'autres indicateurs1. Utilisez des moyennes mobiles pour confirmer la tendance 2. Indicateur de résistance relative (RSI) pour l'analyse de la momentum3. Bollinger Bands for Volatility Analysis Avantages de Parabola SAR et Limitations Avantages de Parabola SAR

Solana (Sol Coin) Prévisions de prix: 2025-2030 et Future Outlook

Aug 06, 2025 pm 08:42 PM

Solana (Sol Coin) Prévisions de prix: 2025-2030 et Future Outlook

Aug 06, 2025 pm 08:42 PM

Table des matières L'historique des prix de Solana et les données importantes du marché Données importantes dans le tableau des prix Solana: 2025 Prévisions de prix Solana: Optimiste 2026 Prévisions de prix Solana: Maintenir la tendance 2026 Prévisions de prix Solana: 2030 Solana Prévisions de prix à long terme: Top Blockchain? Qu'est-ce qui affecte les prévisions des prix du soleil? évolutivité et Solana: Avantages compétitifs devriez-vous investir dans Solana dans les prochaines années? Conclusion: Prospects des prix de Solana Conclusion: Solana a son excellente évolutivité, ses faibles co?ts de transaction et sa grande efficacité