Série de modèles de conception — Chapitre structurel?: modèle de proxy

Jan 21, 2025 am 04:06 AMModèles de conception?: des solutions efficaces pour les défis courants de développement de logiciels. Ces solutions prédéfinies évitent de ? réinventer la roue ?, offrant des réponses à des problèmes fréquemment récurrents. Cependant, ils ne sont pas universels ; les développeurs doivent adapter les modèles aux besoins spécifiques du projet.

Les modèles de conception sont classés en trois groupes?: créationnels, structurels et comportementaux, chacun avec des caractéristiques distinctes. Cet article se concentre sur un modèle structurel populaire?: le modèle proxy.

Comprendre le modèle de proxy

Pour comprendre le modèle Proxy, considérons ce scénario?: l'accès aux données utilisateur nécessite d'abord l'obtention d'un JWT (JSON Web Token) via un service distinct.

Le problème

Sans le modèle Proxy, chaque demande de données utilisateur nécessite une requête JWT, ce qui entra?ne des goulots d'étranglement en termes de performances, surtout si le service JWT est lent ou si le délai d'expiration du jeton n'est pas géré efficacement. Cette approche inefficace est illustrée ci-dessous?:

Cette récupération JWT répétée ralentit la récupération des données.

La solution réside dans le modèle Proxy.

La solution

Le modèle Proxy introduit une couche intermédiaire, le Proxy, entre le client et l'objet réel (le service JWT). Cet intermédiaire gère l'accès, en ajoutant des fonctionnalités telles que la mise en cache ou les contr?les de sécurité.

Cela améliore l'efficacité en mettant en cache le JWT, réduisant ainsi les appels au service JWT. L'architecture améliorée utilisant le modèle de proxy ressemble à ceci?:

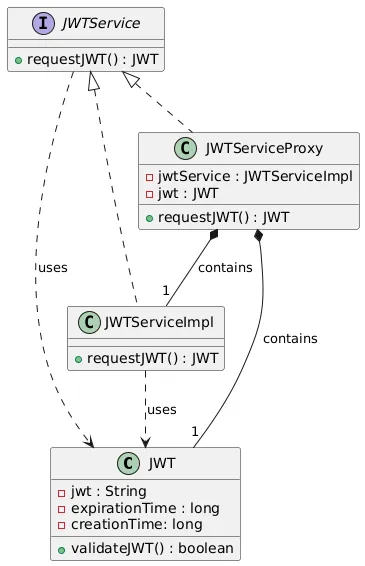

Un diagramme de classes illustre l'implémentation?:

Le diagramme de classes montre?:

-

Sujet (JWTService)?: Une interface commune implémentée à la fois par le proxy et par le véritable service JWT. Il définit la méthode

requestJWT(). -

Sujet réel (JWTServiceImpl)?: Implémente

JWTServiceet fournit la fonctionnalité de génération JWT réelle. -

Proxy (JWTServiceProxy)?: Contr?le l'accès à

JWTServiceImpl. Il ajoute une logique de mise en cache et de validation.

Implémentation du modèle de proxy pour la génération JWT

Un exemple de code complet est disponible sur Proxy Pattern Repo. Vous trouverez ci-dessous les éléments clés?:

L'objet JWT

Une classe JWT (utilisant des enregistrements Java 16) stocke les données JWT (jeton, heure d'expiration, heure de création) et comprend une méthode validateJWT() pour vérifier la validité.

public record JWT(String token, long expirationTime, long creationTime) {

public boolean validateJWT(){

long currentTimeInSeconds = System.currentTimeMillis() / 1000;

return currentTimeInSeconds < creationTime + expirationTime;

}

}

Le sujet (Interface)

L'interface JWTService déclare la méthode requestJWT().

public interface JWTService {

JWT requestJWT();

}

Le vrai sujet

JWTServiceImpl implémente JWTService, générant un faux JWT.

public class JWTServiceImpl implements JWTService {

@Override

public JWT requestJWT() {

return new JWT(generateToken(), 5, System.currentTimeMillis() / 1000);

}

// ... generateToken() method (simplified for this example) ...

}

Le mandataire

JWTServiceProxy met en cache et valide le JWT.

public class JWTServiceProxy implements JWTService {

private final JWTService jwtService;

private JWT jwt;

public JWTServiceProxy() {

this.jwtService = new JWTServiceImpl();

}

@Override

public JWT requestJWT() {

if (jwt == null || !jwt.validateJWT()) {

jwt = jwtService.requestJWT();

}

return jwt;

}

}

Test du modèle de proxy

Un test simple démontre le comportement de mise en cache du proxy?:

// ... (Main class with logging and Thread.sleep(5000) to simulate token expiration) ...

Le résultat montre qu'un seul JWT est généré initialement et qu'un nouveau n'est généré qu'après l'expiration du premier, démontrant la fonctionnalité de mise en cache et de validation du proxy.

Conclusion

Le modèle Proxy améliore l'efficacité et la sécurité des logiciels. En examinant attentivement l'architecture du système et les goulots d'étranglement potentiels, les développeurs peuvent exploiter ce modèle pour créer des applications plus robustes et plus maintenables. Pensez à adapter le patron à vos besoins spécifiques. Bon codage?! ??

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

Différence entre le hashmap et le hashtable?

Jun 24, 2025 pm 09:41 PM

Différence entre le hashmap et le hashtable?

Jun 24, 2025 pm 09:41 PM

La différence entre le hashmap et le hashtable se reflète principalement dans la sécurité des threads, la prise en charge de la valeur nul et les performances. 1. En termes de sécurité des threads, le hashtable est en filetage et ses méthodes sont principalement des méthodes synchrones, tandis que HashMAP n'effectue pas de traitement de synchronisation, qui n'est pas un filetage; 2. En termes de support de valeur nulle, HashMap permet une clé nul et plusieurs valeurs nulles, tandis que le hashtable ne permet pas les clés ou les valeurs nulles, sinon une nulpointerexception sera lancée; 3. En termes de performances, le hashmap est plus efficace car il n'y a pas de mécanisme de synchronisation et le hashtable a une faible performance de verrouillage pour chaque opération. Il est recommandé d'utiliser à la place ConcurrentHashMap.

Pourquoi avons-nous besoin de cours d'emballage?

Jun 28, 2025 am 01:01 AM

Pourquoi avons-nous besoin de cours d'emballage?

Jun 28, 2025 am 01:01 AM

Java utilise des classes de wrapper car les types de données de base ne peuvent pas participer directement aux opérations orientées objet, et les formulaires d'objets sont souvent nécessaires dans les besoins réels; 1. Les classes de collecte ne peuvent stocker que des objets, tels que les listes, l'utilisation de la boxe automatique pour stocker des valeurs numériques; 2. Les génériques ne prennent pas en charge les types de base et les classes d'emballage doivent être utilisées comme paramètres de type; 3. Les classes d'emballage peuvent représenter les valeurs nulles pour distinguer les données non définies ou manquantes; 4. Les cours d'emballage fournissent des méthodes pratiques telles que la conversion de cha?nes pour faciliter l'analyse et le traitement des données, donc dans les scénarios où ces caractéristiques sont nécessaires, les classes de packaging sont indispensables.

Quelles sont les méthodes statiques dans les interfaces?

Jun 24, 2025 pm 10:57 PM

Quelles sont les méthodes statiques dans les interfaces?

Jun 24, 2025 pm 10:57 PM

StaticMethodsinInterfaceswereintrocedInjava8TollowutilityfonctionwithIntheInterface self.beforejava8, telfunctionsrequuresepatehelperclasses, leadstodisorganizedCode.now, staticmethodsprovidethrekeyefits: 1) ils sont en train

Comment le compilateur JIT optimise-t-il le code?

Jun 24, 2025 pm 10:45 PM

Comment le compilateur JIT optimise-t-il le code?

Jun 24, 2025 pm 10:45 PM

Le compilateur JIT optimise le code à travers quatre méthodes: méthode en ligne, détection et compilation de points chauds, spéculation et dévigtualisation de type et élimination redondante. 1. La méthode en ligne réduit les frais généraux d'appel et inserte fréquemment appelées petites méthodes directement dans l'appel; 2. Détection de points chauds et exécution de code haute fréquence et optimiser de manière centralisée pour économiser des ressources; 3. Type Speculations collecte les informations de type d'exécution pour réaliser des appels de déviptualisation, améliorant l'efficacité; 4. Les opérations redondantes éliminent les calculs et les inspections inutiles en fonction de la suppression des données opérationnelles, améliorant les performances.

Qu'est-ce qu'un bloc d'initialisation d'instance?

Jun 25, 2025 pm 12:21 PM

Qu'est-ce qu'un bloc d'initialisation d'instance?

Jun 25, 2025 pm 12:21 PM

Les blocs d'initialisation d'instance sont utilisés dans Java pour exécuter la logique d'initialisation lors de la création d'objets, qui sont exécutés avant le constructeur. Il convient aux scénarios où plusieurs constructeurs partagent le code d'initialisation, l'initialisation du champ complexe ou les scénarios d'initialisation de classe anonyme. Contrairement aux blocs d'initialisation statiques, il est exécuté à chaque fois qu'il est instancié, tandis que les blocs d'initialisation statiques ne s'exécutent qu'une seule fois lorsque la classe est chargée.

Quel est le mot-clé ?final? des variables?

Jun 24, 2025 pm 07:29 PM

Quel est le mot-clé ?final? des variables?

Jun 24, 2025 pm 07:29 PM

Injava, thefinalkeywordpreventsavariable'svaluefrombeingchangedafterAsssignment, mais cetsbehaviDiffersFortimitives et objectreferences.forprimitivevariables, finalMakeShevalueConstant, AsinfininTMax_peed = 100; whitereSsignmentCausAnesanerror.ForobjectRe

Quel est le modèle d'usine?

Jun 24, 2025 pm 11:29 PM

Quel est le modèle d'usine?

Jun 24, 2025 pm 11:29 PM

Le mode d'usine est utilisé pour encapsuler la logique de création d'objets, ce qui rend le code plus flexible, facile à entretenir et à couplé de manière lache. La réponse principale est: en gérant de manière centralisée la logique de création d'objets, en cachant les détails de l'implémentation et en soutenant la création de plusieurs objets liés. La description spécifique est la suivante: Le mode d'usine remet la création d'objets à une classe ou une méthode d'usine spéciale pour le traitement, en évitant directement l'utilisation de newClass (); Il convient aux scénarios où plusieurs types d'objets connexes sont créés, la logique de création peut changer et les détails d'implémentation doivent être cachés; Par exemple, dans le processeur de paiement, Stripe, PayPal et d'autres instances sont créés par le biais d'usines; Son implémentation comprend l'objet renvoyé par la classe d'usine en fonction des paramètres d'entrée, et tous les objets réalisent une interface commune; Les variantes communes incluent des usines simples, des méthodes d'usine et des usines abstraites, qui conviennent à différentes complexités.

Qu'est-ce que le casting de type?

Jun 24, 2025 pm 11:09 PM

Qu'est-ce que le casting de type?

Jun 24, 2025 pm 11:09 PM

Il existe deux types de conversion: implicite et explicite. 1. La conversion implicite se produit automatiquement, comme la conversion INT en double; 2. La conversion explicite nécessite un fonctionnement manuel, comme l'utilisation de (int) MyDouble. Un cas où la conversion de type est requise comprend le traitement de l'entrée des utilisateurs, les opérations mathématiques ou le passage de différents types de valeurs entre les fonctions. Les problèmes qui doivent être notés sont les suivants: transformer les nombres à virgule flottante en entiers tronqueront la partie fractionnaire, transformer les grands types en petits types peut entra?ner une perte de données, et certaines langues ne permettent pas la conversion directe de types spécifiques. Une bonne compréhension des règles de conversion du langage permet d'éviter les erreurs.