web3.0

web3.0

La révolution quantique?: dévoiler des impacts imprévus sur la société et la technologie

La révolution quantique?: dévoiler des impacts imprévus sur la société et la technologie

La révolution quantique?: dévoiler des impacts imprévus sur la société et la technologie

Nov 13, 2024 am 04:07 AML'ascension de l'informatique quantique promet de remodeler de nombreux secteurs, suscitant à la fois enthousiasme et appréhension à travers le monde. Cette technologie en plein essor devrait avoir des conséquences considérables, bouleversant potentiellement les systèmes de cryptage actuels qui protègent les informations sensibles allant des transactions financières aux communications gouvernementales.

L'avènement de l'informatique quantique annonce une ère de transformation, promettant de remodeler de multiples industries et suscitant à la fois enthousiasme et appréhension dans le monde entier. Cette technologie en plein essor est sur le point d’avoir des conséquences considérables, notamment la possibilité de bouleverser les systèmes de cryptage actuels qui protègent les informations sensibles allant des transactions financières aux communications gouvernementales.

L'informatique quantique pourrait-elle vraiment démanteler nos cadres de sécurité existants?? De nombreux spécialistes préviennent que les progrès quantiques, qui exploitent les qubits pour résoudre des problèmes complexes à une vitesse sans précédent, pourraient bient?t surpasser les méthodes de chiffrement traditionnelles telles que RSA ou l'algorithme de signature numérique à courbe elliptique (ECDSA). Ce qui prend aujourd'hui des éons par les ordinateurs classiques pourrait être résolu en quelques instants par des machines quantiques.

Mais ce saut technologique est-il purement périlleux ? Heureusement, l’avènement de l’informatique quantique ouvre également des perspectives prometteuses en matière de sécurité renforcée. Des innovations telles que Quantum Key Distribution (QKD) offrent un potentiel de cryptage imperméable aux prouesses informatiques de la technologie quantique, fondée sur les principes fondamentaux de la physique quantique.

Pourtant, le chemin vers l’intégration d’algorithmes résistants aux quantiques est semé d’emb?ches. La transition vers ces nouveaux paradigmes de chiffrement pourrait être à la fois co?teuse et gourmande en ressources, ce qui pourrait exacerber les fractures technologiques entre les pays développés et les pays en développement.

Le chemin à parcourir nécessite une approche unifiée et proactive. Alors que les gouvernements et les entreprises sont confrontés au défi quantique, il est essentiel d’établir des stratégies solides pour adopter et exploiter cette technologie, tout en atténuant ses risques. La collaboration transfrontalière et le partage des connaissances seront essentiels pour renforcer l’infrastructure de sécurité mondiale face à l’évolution du paysage quantique.

Pour un aper?u détaillé des progrès réalisés dans le domaine quantique, envisagez d'explorer les travaux et les initiatives de recherche de leaders technologiques comme IBM et Microsoft.

La révolution quantique?: dévoiler des impacts imprévus sur la société et la technologie

La frontière quantique?: implications et résultats non reconnus

Bien que l’informatique quantique promette de révolutionner la technologie, plusieurs autres implications surgissent au-delà des préoccupations immédiates concernant la cryptographie. Comprendre ces nuances met en lumière des impacts plus larges, souvent négligés, sur la société, la technologie et les économies mondiales.

Impact sur les disparités économiques et la dynamique de la main-d'?uvre

Un aspect moins fréquemment évoqué est la manière dont l’informatique quantique pourrait exacerber les disparités économiques. Bien que la transition vers un cryptage à sécurité quantique soit reconnue comme co?teuse et susceptible de creuser le fossé entre les pays développés et les pays en développement, un problème plus profond réside dans le recalibrage de la main-d’?uvre mondiale. L’avènement de la technologie quantique nécessite un ensemble de compétences spécialisées, que les systèmes éducatifs actuels ne sont peut-être pas en mesure de fournir à grande échelle. Cela pourrait conduire à une pénurie de talents qualifiés pour opérer et innover dans ce domaine, ce qui stimulerait la demande et pourrait potentiellement gonfler les salaires pour ces postes.

Comment les établissements d’enseignement peuvent-ils s’adapter pour préparer la prochaine génération à ces métiers?? Intégrer la mécanique quantique et l’informatique dans les programmes d’études et favoriser les partenariats entre les entreprises technologiques et les établissements d’enseignement pourraient être des stratégies efficaces.

Préoccupations environnementales et durabilité

Si les ordinateurs quantiques sont célébrés pour leur efficacité, ils présentent également des défis environnementaux inattendus. L’infrastructure supportant la technologie quantique, qui comprend le maintien de températures extrêmement basses et des matériaux spécialisés, peut être gourmande en ressources. Cela soulève des questions sur la durabilité.

Les besoins énergétiques des ordinateurs quantiques sont-ils justifiables, compte tenu des avantages qu’ils promettent?? Bien que plus efficaces que les superordinateurs classiques pour certaines taches, il est crucial d’évaluer et d’innover vers des technologies quantiques plus vertes pour garantir que ces avancées s’alignent sur les objectifs mondiaux de développement durable.

Considérations éthiques et philosophiques

L’informatique quantique invite également à un examen éthique. La capacité de traiter de grandes quantités de données de manière nouvelle pourrait avoir des implications sur la vie privée au-delà du chiffrement. Par exemple, des capacités améliorées d’exploration de données pourraient conduire à des informations et à des conclusions sans précédent tirées de données personnelles, peut-être au-delà du consentement ou des connaissances des individus.

Quelles garanties peuvent être mises en place pour protéger la vie privée des individus dans un avenir quantique?? L’élaboration de réglementations et de cadres stricts pour régir l’utilisation des informations sensibles sera essentielle.

Avantages et inconvénients

Les avantages de l'informatique quantique incluent la résolution de problèmes complexes qui sont actuellement insolubles, la révolution de domaines tels que la science des matériaux, les produits pharmaceutiques et la logistique, et la réalisation de percées dans le domaine de l'intelligence artificielle.

à l’inverse, les inconvénients tournent autour des risques de sécurité, des co?ts de mise en ?uvre élevés, de l’exacerbation potentielle des inégalités mondiales et des défis importants en matière de consommation d’énergie.

Pour plus d'informations sur les initiatives et les recherches en cours sur l'informatique quantique, explorez les travaux de pionniers dans le domaine tels qu'IBM, Microsoft et d'autres grandes entreprises technologiques.

Conclusion

Alors que l'informatique quantique passe de la théorie à l'application, relever ces défis complexes et entrelacés nécessitera un effort concerté de la part des parties prenantes de divers secteurs. Exploiter le potentiel de cette technologie révolutionnaire tout en préservant les normes éthiques et en garantissant un accès équitable définira la trajectoire de notre avenir quantique.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

17 fa?ons de résoudre l'écran bleu kernel_security_check_failure

Feb 12, 2024 pm 08:51 PM

17 fa?ons de résoudre l'écran bleu kernel_security_check_failure

Feb 12, 2024 pm 08:51 PM

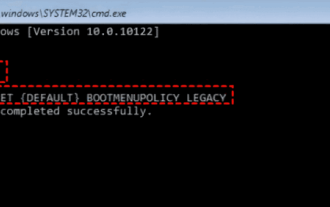

Kernelsecuritycheckfailure (échec de la vérification du noyau) est un type de code d'arrêt relativement courant. Cependant, quelle qu'en soit la raison, l'erreur d'écran bleu rend de nombreux utilisateurs très angoissés. Laissez ce site présenter soigneusement 17 types de solutions aux utilisateurs. 17 solutions à l'écran bleu kernel_security_check_failure Méthode 1 : Supprimer tous les périphériques externes Lorsqu'un périphérique externe que vous utilisez est incompatible avec votre version de Windows, l'erreur d'écran bleu Kernelsecuritycheckfailure peut se produire. Pour ce faire, vous devez débrancher tous les périphériques externes avant d'essayer de redémarrer votre ordinateur.

Flask-Security?: ajout de l'authentification des utilisateurs et du cryptage des mots de passe aux applications Web Python

Jun 17, 2023 pm 02:28 PM

Flask-Security?: ajout de l'authentification des utilisateurs et du cryptage des mots de passe aux applications Web Python

Jun 17, 2023 pm 02:28 PM

Flask-Security?: ajout de l'authentification des utilisateurs et du cryptage des mots de passe aux applications Web Python à mesure qu'Internet continue de se développer, de plus en plus d'applications nécessitent une authentification des utilisateurs et un cryptage des mots de passe pour protéger la sécurité des données des utilisateurs. Dans le langage Python, il existe un framework web très populaire-Flask. Flask-Security est une bibliothèque d'extensions basée sur le framework Flask, qui peut aider les développeurs à implémenter facilement

Analyse et protection de la sécurité de Nginx Proxy Manager

Sep 28, 2023 pm 01:30 PM

Analyse et protection de la sécurité de Nginx Proxy Manager

Sep 28, 2023 pm 01:30 PM

Analyse et protection de la sécurité de NginxProxyManager Introduction?: Dans les applications Internet, la sécurité a toujours été une question cruciale. En tant que puissant logiciel de serveur de proxy inverse et d'équilibrage de charge, Nginx joue un r?le important en garantissant la sécurité des applications réseau. Cependant, avec le développement continu de la technologie Internet et le nombre croissant d'attaques réseau, comment assurer la sécurité de NginxProxyManager est devenu un problème urgent à résoudre. Cet article démarrera à partir de NginxProxyMana

Guide d'utilisation du cadre de contr?le des autorisations Spring Security

Feb 18, 2024 pm 05:00 PM

Guide d'utilisation du cadre de contr?le des autorisations Spring Security

Feb 18, 2024 pm 05:00 PM

Dans les systèmes de gestion back-end, le contr?le des autorisations d'accès est généralement requis pour limiter la capacité des différents utilisateurs à accéder aux interfaces. Si un utilisateur ne dispose pas d'autorisations spécifiques, il ne peut pas accéder à certaines interfaces. Cet article utilisera le projet waynboot-mall comme exemple pour présenter comment les systèmes de gestion back-end courants introduisent le cadre de contr?le des autorisations SpringSecurity. Le schéma est le suivant : Adresse du projet waynboot-mall : https://github.com/wayn111/waynboot-mall 1. Qu'est-ce que SpringSecurity SpringSecurity est un projet open source basé sur le framework Spring, visant à fournir une sécurité puissante et flexible ? pour les applications Java.

Lancement du jouet compagnon BubblePal AI pour enfants avec un concept étrangement similaire au film de science-fiction M3GAN

Aug 15, 2024 pm 12:53 PM

Lancement du jouet compagnon BubblePal AI pour enfants avec un concept étrangement similaire au film de science-fiction M3GAN

Aug 15, 2024 pm 12:53 PM

BubblePal, un jouet interactif basé sur l'IA récemment lancé, semble être quelque chose qui aurait pu inspirer les scénaristes du film de science-fiction/d'horreur de 2022 M3GAN, s'il n'avait pas été lancé la semaine dernière. Basé sur la technologie des grands modèles de langage (LLM), le ?

Le jouet compagnon BubblePal AI pour enfants est lancé avec un concept étrangement semblable à celui de M3GAN

Aug 14, 2024 pm 09:58 PM

Le jouet compagnon BubblePal AI pour enfants est lancé avec un concept étrangement semblable à celui de M3GAN

Aug 14, 2024 pm 09:58 PM

BubblePal, un jouet interactif basé sur l'IA récemment lancé, semble être quelque chose qui aurait pu inspirer les scénaristes du film de science-fiction/d'horreur de 2022 M3GAN, s'il n'avait pas été lancé la semaine dernière. Basé sur la technologie des grands modèles de langage (LLM), le ?

L'exploit 0.0.0.0 Day révèle une faille de sécurité vieille de 18 ans dans Chrome, Safari et Firefox

Aug 09, 2024 pm 12:42 PM

L'exploit 0.0.0.0 Day révèle une faille de sécurité vieille de 18 ans dans Chrome, Safari et Firefox

Aug 09, 2024 pm 12:42 PM

Une vulnérabilité vieille de 18 ans, connue sous le nom de faille ? 0.0.0.0 Day ?, a été révélée pour permettre à des sites Web malveillants de contourner les protocoles de sécurité des principaux navigateurs Web, notamment Google Chrome, Mozilla Firefox et Apple Safari. Le défaut principalement

Cybage distribue des imperméables et des parapluies aux forces de police de Pune, garantissant leur sécurité et leur confort lors de fortes pluies

Aug 29, 2024 pm 03:09 PM

Cybage distribue des imperméables et des parapluies aux forces de police de Pune, garantissant leur sécurité et leur confort lors de fortes pluies

Aug 29, 2024 pm 03:09 PM

Alors que la ville conna?t de fortes averses et des averses soudaines, la police de Pune reste déterminée à maintenir l'ordre public dans des conditions difficiles.