Datenbank

Datenbank

MySQL-Tutorial

MySQL-Tutorial

Was sind ausl?ndische Schlüssel in MySQL? Definition und Funktionsanalyse der Fremdschlüsseleinschr?nkung

Was sind ausl?ndische Schlüssel in MySQL? Definition und Funktionsanalyse der Fremdschlüsseleinschr?nkung

Was sind ausl?ndische Schlüssel in MySQL? Definition und Funktionsanalyse der Fremdschlüsseleinschr?nkung

May 28, 2025 pm 06:09 PMEin Fremdschlüssel ist ein Feld oder eine Kombination von Feldern in einer Datenbank, mit der eine Beziehung zwischen Tabellen hergestellt wird. Fremdschlüsselbeschr?nkungen definieren die Beziehung zwischen Feldern in einer Tabelle und prim?ren oder eindeutigen Schlüssel einer anderen Tabelle. Zu ihren Funktionen geh?ren: 1. Datenintegrit?t: Stellen Sie die Datenkonsistenz sicher; 2. Caskading -Operationen: Unterstützung von Kaskadieren oder Update; 3.. Abfrageoptimierung: Verbesserung der Effizienz von Join -Operationen.

Was sind ausl?ndische Schlüssel in MySQL? Was ist die Definition und Funktion fremder Schlüsselbeschr?nkungen? Lassen Sie uns einen tieferen Blick darauf werfen.

Der Fremdschlüssel spielt eine entscheidende Rolle im Datenbankdesign. Es hilft uns nicht nur, die Datenintegrit?t zu erhalten, sondern erstellt auch Verbindungen zwischen Tabellen. Fremdschlüsselbeschr?nkungen definieren die Beziehung zwischen einem Feld in einer Tabelle und dem prim?ren oder eindeutigen Schlüssel einer anderen Tabelle, was die Konsistenz und Genauigkeit der Daten gew?hrleistet.

Als ich zum ersten Mal mit ausl?ndischen Schlüsseln in Kontakt kam, erinnere ich mich, dass ich von seinem scheinbar komplexen Konzept beunruhigt war, aber im Laufe der Zeit und der akkumulierten Operationen erkannte ich allm?hlich die Macht von Fremdkasten. Schauen wir uns die spezifische Definition und Funktion von Fremdschlüssel an.

Die Definition einer fremden Schlüsselbeschr?nkung ist wie folgt: In einer Tabelle wird ein Feld oder eine Kombination von Feldern als Fremdschlüssel definiert, die auf einen prim?ren oder eindeutigen Schlüssel in einer anderen Tabelle hinweist. Wenn wir beispielsweise eine orders und eine customers haben, kann das Feld customer_id in orders Bestellentabelle als fremdes Schlüssel definiert werden, der auf das Feld id in der customers hinweist.

Tischkunden erstellen (Kunden

Id int Prim?rschlüssel,

Nennen Sie Varchar (100)

);

Tischbestellungen erstellen (

Id int Prim?rschlüssel,

customer_id int,

Ausl?ndische Schlüssel (Customer_id) Referenzen auf Kunden (ID)

);Die Rolle von Fremdschlüssel spiegelt sich haupts?chlich in den folgenden Aspekten wider:

- Datenintegrit?t : Der Fremdschlüssel stellt sicher, dass der in

ordersBestellungstabelle eingefügtecustomer_idin der Tabellecustomersvorhanden ist, wodurch die Erzeugung ungültiger Daten verhindert wird. - Kaskadiervorg?nge : Durch ausl?ndische Schlüssel k?nnen wir Kaskadierl?schvorg?nge definieren oder aktualisieren. Wenn ein Kunde beispielsweise gel?scht wird, k?nnen alle Bestellungen im Zusammenhang mit diesem Kunden auch automatisch gel?scht werden.

- Abfrageoptimierung : Fremdeschlüsseln k?nnen Datenbanken helfen, Abfragen zu optimieren, insbesondere wenn sie Join -Vorg?nge ausführen. Datenbanken k?nnen fremde Schlüsselbeziehungen verwenden, um die Effizienz der Abfrage zu verbessern.

In praktischen Anwendungen habe ich einmal einen interessanten Fall gesto?en: In der Datenbankdesign einer E-Commerce-Plattform verwenden wir Fremdschlüssel, um die Beziehung zwischen Bestellungen und Benutzern sicherzustellen. Wenn ein Benutzer als "gel?scht" gekennzeichnet ist, aktualisieren wir automatisch alle Bestellstatus dieses Benutzers auf "Abbrechen" über einen Kaskadierungsbetrieb von Fremdschlüssel. Dieses Design vereinfacht nicht nur das Datenmanagement, sondern verbessert auch die Reaktionsgeschwindigkeit des Systems.

Ausl?ndische Schlüsseln haben jedoch auch einige potenzielle Nachteile und Dinge, auf die sie geachtet werden müssen. Erstens k?nnen ausl?ndische Schlüssel die Komplexit?t der Datenbank erh?hen, insbesondere in gro?en Systemen, in denen zu viele Fremdkasten zu einer Leistungsverschlechterung führen k?nnen. Zweitens k?nnen Fremdschlüssel die Flexibilit?t von Daten einschr?nken. In einigen F?llen müssen wir beispielsweise m?glicherweise einige "ungültige" Daten zum Testen oder zur Datenmigration vorübergehend einfügen, wenn Fremdschlüsseleinschr?nkungen zu einer Barriere werden.

Um diese Herausforderungen zu bew?ltigen, empfehle ich, ausl?ndische Schlüsseln mit Vorsicht bei der Gestaltung von Datenbanken zu verwenden. Die folgenden Punkte k?nnen berücksichtigt werden:

- Bewertungsanforderungen : Nicht alle Tabellen erfordern Fremdschlüssel und werden nur verwendet, wenn es wirklich erforderlich ist, die Datenintegrit?t aufrechtzuerhalten.

- Leistungsüberlegungen : Für Systeme mit hoher Parallelit?t oder gro?en Datenvolumina k?nnen Datenintegrit?tsprüfungen eher auf Anwendungsebene als auf Datenbankebene berücksichtigt werden.

- Flexibilit?t : Fremde wichtige Einschr?nkungen k?nnen bei Bedarf für Datenoperationen vorübergehend deaktiviert werden und dann wieder aufgenommen werden.

Im Allgemeinen sind Fremdschlüssel ein leistungsstarkes Tool im Datenbankdesign, müssen jedoch entscheiden, ob sie sie verwenden und wie sie gem?? den spezifischen Anwendungsszenarien und -anforderungen verwendet werden sollen. Durch angemessenes Design und Management k?nnen wir den Vorteilen von ausl?ndischen Schlüssel volles Spiel geben und gleichzeitig ihre potenziellen M?ngel vermeiden.

Das obige ist der detaillierte Inhalt vonWas sind ausl?ndische Schlüssel in MySQL? Definition und Funktionsanalyse der Fremdschlüsseleinschr?nkung. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Hei?e KI -Werkzeuge

Undress AI Tool

Ausziehbilder kostenlos

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem v?llig kostenlosen KI-Gesichtstausch-Tool aus!

Hei?er Artikel

Hei?e Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

So herunterladen Sie den offiziellen Binance -App Binance Exchange App -Link zum Herunterladen

Aug 04, 2025 pm 11:21 PM

So herunterladen Sie den offiziellen Binance -App Binance Exchange App -Link zum Herunterladen

Aug 04, 2025 pm 11:21 PM

Als international führende Blockchain Digital Asset Trading Platform bietet Binance Benutzern ein sicheres und bequemes Handelserlebnis. Die offizielle App integriert mehrere Kernfunktionen wie Marktbeobachtung, Verm?gensverwaltung, W?hrungshandel und Fiat -W?hrungshandel.

Binance Official App Download der neueste Link Binance Exchange App Installation Portal

Aug 04, 2025 pm 11:24 PM

Binance Official App Download der neueste Link Binance Exchange App Installation Portal

Aug 04, 2025 pm 11:24 PM

Binance ist eine weltbekannte Digital Asset Trading Platform, die den Benutzern sichere, stabile und reichhaltige Kryptow?hrungsdienste bietet. Seine App ist einfach zu entwerfen und leistungsf?hig und unterstützt eine Vielzahl von Transaktionstypen und Asset -Management -Tools.

Ouyi Exchange App Android Version V6.132.0 OUYI App Offizielle Website Download- und Installationshandbuch 2025

Aug 04, 2025 pm 11:18 PM

Ouyi Exchange App Android Version V6.132.0 OUYI App Offizielle Website Download- und Installationshandbuch 2025

Aug 04, 2025 pm 11:18 PM

OKX ist eine weltbekannte umfassende Plattform für digitale Asset-Service-Plattform, die den Benutzern diversifizierte Produkte und Dienstleistungen wie Spot, Vertr?ge, Optionen usw. bietet. Mit seiner reibungslosen Betriebserfahrung und leistungsstarken Funktionsintegration ist seine offizielle App für viele Benutzer von Digital Asset geworden.

Binance Offizielle App Neueste offizielle Website Eingang Binance Exchange App Download Adresse

Aug 04, 2025 pm 11:27 PM

Binance Offizielle App Neueste offizielle Website Eingang Binance Exchange App Download Adresse

Aug 04, 2025 pm 11:27 PM

Binance ist eine der weltweit bekannten digitalen Asset-Handelsplattformen und bietet Benutzern sichere, stabile und bequeme Kryptow?hrungsdienste. über die Binance -App k?nnen Sie die Marktbedingungen anzeigen, jederzeit und überall kaufen, verkaufen und assistiert werden.

Wie nutze ich Unterabfragen effektiv in MySQL?

Aug 03, 2025 am 11:21 AM

Wie nutze ich Unterabfragen effektiv in MySQL?

Aug 03, 2025 am 11:21 AM

Verst?ndnis der THETYPESOFSUBQUERIES: Scalar, Row, S?ule und TabelsuBQuerieseServespecificpurposeSandArEUTIFFERFERENTCLAUSS.2.USSUBQUELLIENWALLEN WENFILTERINGBASEDONAGGREDRETRATEDRESULTS, ERBETUNG VON VERBESSERUNGEN, ORCOMPUTINGEVILIENTEVALES, BISPREFERFERFORFORFORFORBELTEBELN

Wie konfigurieren Sie MySQL für SSL/TLS -Verbindungen?

Aug 03, 2025 pm 01:59 PM

Wie konfigurieren Sie MySQL für SSL/TLS -Verbindungen?

Aug 03, 2025 pm 01:59 PM

FirstCheckifSslisenabled ByrunningShowvariables Like '%SSL%'; everhave_Slisyesandsl_ca, SSL_Cert, SSL_keyPointToVovalidFiles, dann usestatustoconfirmSslisinuse.2.Generatesslcertificateseither UseSusedMysqlsBuilt-pe-nauto-Generationsting (Enablesslinmy.cnfan

Best Practices für die Verwaltung gro?er MySQL -Tische

Aug 05, 2025 am 03:55 AM

Best Practices für die Verwaltung gro?er MySQL -Tische

Aug 05, 2025 am 03:55 AM

MySQL Performance und Wartbarkeit stehen vor Herausforderungen mit gro?en Tabellen, und es ist notwendig, von der Strukturdesign, der Indexoptimierung, der Tabellen-Untertisch-Strategie usw. zu beginnen. 1. Ausgestaltet Prim?rschlüssel und -indizes: Es wird empfohlen, Selbstverlustzahlen als Prim?rschlüssel zu verwenden, um Seitenspaltungen zu reduzieren. Verwenden Sie Overlay -Indizes, um die Effizienz der Abfrage zu verbessern. Analysieren Sie regelm??ig langsame Abfrageprotokolle und l?schen Sie ungültige Indizes. 2. Rationaler Nutzung von Partitionstabellen: Partition nach Zeitbereich und anderen Strategien zur Verbesserung der Abfrage- und Wartungseffizienz, aber der Aufteilung und dem Abschneiden von Problemen sollte die Aufmerksamkeit geschenkt werden. 3.. überlegen Sie, wie Sie Lesen und Schreiben von Trennung und Bibliothekstrennung erw?gen: Lesen und Schreiben von Trennung lindern den Druck auf die Hauptbibliothek. Die Bibliothekstrennung und die Tabellentrennung eignen sich für Szenarien mit einer gro?en Datenmenge. Es wird empfohlen, Middleware zu verwenden und Transaktions- und Cross-Store-Abfrageprobleme zu bewerten. Frühe Planung und kontinuierliche Optimierung sind der Schlüssel.

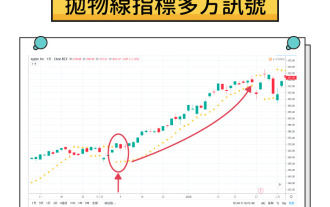

Was ist ein parabolischer SAR -Indikator? Wie funktioniert SAR -Indikator? Umfassende Einführung in SAR -Indikatoren

Aug 06, 2025 pm 08:12 PM

Was ist ein parabolischer SAR -Indikator? Wie funktioniert SAR -Indikator? Umfassende Einführung in SAR -Indikatoren

Aug 06, 2025 pm 08:12 PM

Inhalt verstehen den Mechanismus der Parabola SAR, das Arbeitsprinzip der Parabola -SAR -Berechnungsmethode und der Beschleunigungsfaktor visuelle Darstellung der Handelsdiagramme Anwendung von Parabola SAR auf Kryptow?hrungsm?rkten1. Identifizieren Sie potenzielle Trendumkehr 2. Bestimmen Sie die besten Eintritts- und Ausstiegspunkte3. Fallstudie für dynamische Stop -Loss -Order festlegen: Hypothetische ETH -Handelsszenario Parabola SAR -Handelssignale und Interpretation basierend auf Parabola SAR -Handelsausführung, die Parabola SAR mit anderen Indikatoren1 kombiniert. Verwenden Sie bewegliche Durchschnittswerte, um den Trend 2. Relative Festigkeitsindikator (RSI) für die Impulsanalyse3 zu best?tigen3. Bollinger -B?nder für Volatilit?tsanalyse Vorteile von Parabola SAR und Einschr?nkungen Vorteile von Parabola SAR