Best Practices für die Sicherheit von Ubuntu Server Sicherheit

Mar 14, 2025 am 10:54 AM

Unterstützung der Ubuntu Serversicherheit: eine umfassende Anleitung

Ubuntu Server, ein weltweit beliebtes Open-Source-Betriebssystem, führt unz?hlige Infrastrukturen. Seine Effizienz und Benutzerfreundlichkeit machen es zu einem Favoriten, aber wie jedes System ist es anf?llig für Sicherheitsbedrohungen. Dieser Leitfaden beschreibt wesentliche Best Practices, um Ihren Ubuntu -Server gegen gemeinsame Angriffe zu st?rken und die Datenintegrit?t aufrechtzuerhalten.

1. Robuster Benutzerverwaltung:

- Dedizierter Administrator Benutzer: Erstellen Sie ein separates administratives Konto für die Systemverwaltung, wodurch Root -Benutzerrisiken minimiert werden.

- Starke Kennwortrichtlinien: Durchsetzen komplexer Passwortanforderungen, um Erraten von Angriffen zu vereiteln.

- SSH -Schlüsselauthentifizierung: Implementieren Sie die SSH -Schlüsselauthentifizierung für sichere, kennwortlose Anmeldungen, Verbesserung der Sicherheit und die Staffelung des Zugriffs.

2. Proaktive Systemaktualisierungen und Patch -Management: Patch Management:

- Regelm??ige Updates: Anwenden Sie regelm??ig Sicherheitspatches und Updates an.

- Automatisierte Updates: Automatische Updates für kontinuierliche Sicherheit ohne manuelle Intervention konfigurieren.

- Unbeaufsichtigte Upgrades: Nutzen Sie Tools wie

unattended-upgradesfür die automatisierte Installation von Sicherheitsaktualisierungen.

3. Tadellose Netzwerksicherheit:

- Firewall -Konfiguration: Verwenden Sie eine Firewall (UFW oder Iptables), um den Netzwerkverkehr zu steuern.

- Deaktivieren Sie unbenutzte Dienste: Deaktivieren Sie unn?tige Netzwerkdienste, um Angriffsvektoren zu reduzieren.

- FAIL2BAN-Implementierung: Stellen Sie Fail2ban zur Erkennung und Blockierung von Brute-Force-Anmeldeversuchen ein.

4. Secure Dateisystemverwaltung:

- Richtige Dateiberechtigungen: Verwalten Sie genaue Dateiberechtigungen und Eigentümer, um den nicht autorisierten Zugriff zu verhindern.

- Access Control Lists (ACLS): Verwenden Sie ACLs für Granulardatei- und Verzeichniszugriffskontrolle.

- Dateisystemüberwachung: Implementieren Sie Tools wie AIDE, um nicht autorisierte Dateisystem?nderungen zu überwachen.

5. umfassende überwachung und Prüfung:

- Systemüberwachung: Verwenden Sie Tools wie Nagios für die proaktive Systemüberwachung und eine frühzeitige Problemerkennung.

- Protokollprüfung: Verwenden Sie Logwatch oder ?hnliche Tools, um Systemprotokolle für verd?chtige Aktivit?ten zu analysieren.

- Benutzeraktivit?tsüberwachung: Verwenden Sie Auditd, um Benutzeraktionen zu verfolgen und ein nicht autorisiertes Verhalten zu identifizieren.

6. Sicheres Systemh?rten:

- Stammanmeldung deaktivieren: Deaktivieren Sie die direkte Stammanmeldung, um die Sicherheit zu verbessern.

- GRUB -Bootloader -Sicherheit: Sicherstellen Sie den Grub -Bootloader, um nicht autorisierte Start?nderungen zu verhindern.

- Selinux/Apparmor: Implementieren Sie Selinux oder Apparmor für eine robuste Zugriffskontrolle und die erweiterte Sicherheit.

7. Datenverschlüsselung und Schutz:

- Daten zur Ruheverschlüsselung: Verwenden Sie Luks für die Festplattenverschlüsselung, um Daten vor nicht autorisierten Zugriff zu schützen.

- Daten in der Transitverschlüsselung: SSL/TLS verwenden, um Daten w?hrend der übertragung zu verschlüsseln.

- Regelm??ige Sicherungen: Implementieren Sie regelm??ige Backups mit Tools wie Bacula zur Datenwiederherstellung und Katastrophenvorsorge.

8. Laufende Sicherheitsbewertungen:

- Sicherheitsbewertungen: Verwenden Sie OpenVAs oder ?hnliche Tools für regelm??ige Sicherheitslücken.

- Sicherheitsaudits: Führen Sie regelm??ige Sicherheitsaudits durch, um Ihre Sicherheitshaltung zu bewerten.

- Bleiben Sie auf dem Laufenden: Halten Sie sich über aufstrebende Sicherheitsbedrohungen und Best Practices auf dem Laufenden.

Abschluss:

Die Aufrechterhaltung einer robusten Sicherheitsstelle für Ihren Ubuntu -Server erfordert eine fortlaufende Wachsamkeit. Durch die Implementierung dieser Best Practices und auf dem Laufenden über die Entwicklung von Bedrohungen k?nnen Sie eine widerstandsf?hige und sichere Serverinfrastruktur erstellen. Ein proaktiver, sicherlich zuerst anf?nglicher Ansatz ist in der heutigen dynamischen Bedrohungslandschaft von entscheidender Bedeutung.

Das obige ist der detaillierte Inhalt vonBest Practices für die Sicherheit von Ubuntu Server Sicherheit. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Hei?e KI -Werkzeuge

Undress AI Tool

Ausziehbilder kostenlos

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem v?llig kostenlosen KI-Gesichtstausch-Tool aus!

Hei?er Artikel

Hei?e Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Hei?e Themen

SCP Linux -Befehl - übertragen Sie Dateien in Linux sicher

Jun 20, 2025 am 09:16 AM

SCP Linux -Befehl - übertragen Sie Dateien in Linux sicher

Jun 20, 2025 am 09:16 AM

Linux-Administratoren sollten mit der Befehlszeilenumgebung vertraut sein. Da der GUI -Modus (GUI (Graphical User Interface) in Linux -Servern nicht allgemein installiert ist.

Gogo - Erstellen Sie Verknüpfungen zu Verzeichnispfaden unter Linux

Jun 19, 2025 am 10:41 AM

Gogo - Erstellen Sie Verknüpfungen zu Verzeichnispfaden unter Linux

Jun 19, 2025 am 10:41 AM

Gogo ist ein bemerkenswertes Werkzeug, um Verzeichnisse in Ihrer Linux -Shell zu lese. Es hilft Ihnen, Abkürzungen für lange und komplexe Pfade unter Linux zu erstellen. Auf diese Weise müssen Sie nicht mehr langwierige Pfade unter Linux eingeben oder merken. Wenn es ein Verzeichnis gibt

Installieren Sie LXC (Linux Container) in Rhel, Rocky & Almalinux

Jul 05, 2025 am 09:25 AM

Installieren Sie LXC (Linux Container) in Rhel, Rocky & Almalinux

Jul 05, 2025 am 09:25 AM

LXD wird als Container- und Virtual Machine Manager der n?chsten Generation beschrieben, der für Linux-Systeme, die in Containern oder als virtuelle Maschinen ausgeführt werden, ein immersives Anbieter bietet. Es bietet Bilder für eine überm??ige Anzahl von Linux -Verteilungen mit Unterstützung

NVM - Installieren und verwalten Sie mehrere Node.js -Versionen unter Linux

Jun 19, 2025 am 09:09 AM

NVM - Installieren und verwalten Sie mehrere Node.js -Versionen unter Linux

Jun 19, 2025 am 09:09 AM

Node Version Manager (NVM) ist ein einfaches Bash -Skript, mit dem mehrere Node.js -Versionen auf Ihrem Linux -System verwaltet werden k?nnen. Sie k?nnen verschiedene Node.js -Versionen installieren, verfügbare Versionen für die Installation anzeigen und bereits installierte Versionen überprüft.nv

So installieren Sie die R -Programmiersprache in Linux

Jun 23, 2025 am 09:51 AM

So installieren Sie die R -Programmiersprache in Linux

Jun 23, 2025 am 09:51 AM

R ist eine weit verbreitete Programmiersprache und Software-Umgebung, die für die Entwicklung statistischer und grafischer Computertools innerhalb der Data Science entwickelt wurde. Es ?hnelt stark der Programmiersprache und -umgebung, wobei R als Alternative dient

Wie w?hle ich eine Linux -Distribution für einen Anf?nger aus?

Jun 19, 2025 am 12:09 AM

Wie w?hle ich eine Linux -Distribution für einen Anf?nger aus?

Jun 19, 2025 am 12:09 AM

Neulingsnutzer sollten ihre Nutzungsanforderungen zun?chst bei der Auswahl einer Linux -Verteilung kl?ren. 1. W?hlen Sie Ubuntu oder Linuxmint für den t?glichen Gebrauch. Programmierung und Entwicklung eignen sich für Manjaro oder Fedora; Verwenden Sie Lubuntu und andere leichte Systeme für alte Ger?te. Empfehlen Sie Centosstream oder Debian, um die zugrunde liegenden Prinzipien zu erlernen. 2. Stabilit?t wird für Ubuntults oder Debian bevorzugt; Sie k?nnen Arch oder Manjaro ausw?hlen, um neue Funktionen zu verfolgen. 3. In Bezug auf die Unterstützung der Community sind Ubuntu und Linuxmint reich an Ressourcen, und Arch -Dokumente sind technisch ausgerichtet. 4. In Bezug auf die Installationsschwierigkeit sind Ubuntu und Linuxmint relativ einfach und Arch ist für diejenigen mit Grundbedürfnissen geeignet. Es wird empfohlen, es zuerst zu versuchen und dann zu entscheiden.

7 M?glichkeiten zur Beschleunigung des Firefox -Browsers im Linux -Desktop

Jul 04, 2025 am 09:18 AM

7 M?glichkeiten zur Beschleunigung des Firefox -Browsers im Linux -Desktop

Jul 04, 2025 am 09:18 AM

Firefox Browser ist der Standard -Browser für die meisten modernen Linux -Verteilungen wie Ubuntu, Mint und Fedora. Anf?nglich k?nnte seine Leistung beeindruckend sein, aber im Laufe der Zeit werden Sie m?glicherweise feststellen, dass Ihr Browser nicht so schnell und red ist

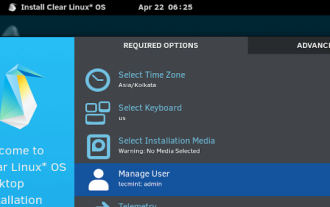

L?schen Sie Linux -Distrium - optimiert für Leistung und Sicherheit

Jul 02, 2025 am 09:49 AM

L?schen Sie Linux -Distrium - optimiert für Leistung und Sicherheit

Jul 02, 2025 am 09:49 AM

Clear Linux OS ist das ideale Betriebssystem für Menschen - AHEM -System -Administratoren -, die eine minimale, sichere und zuverl?ssige Linux -Verteilung haben m?chten. Es ist für die Intel -Architektur optimiert, was bedeutet, dass ein klares Linux -Betriebssystem auf AMD -SYS ausgeführt wird